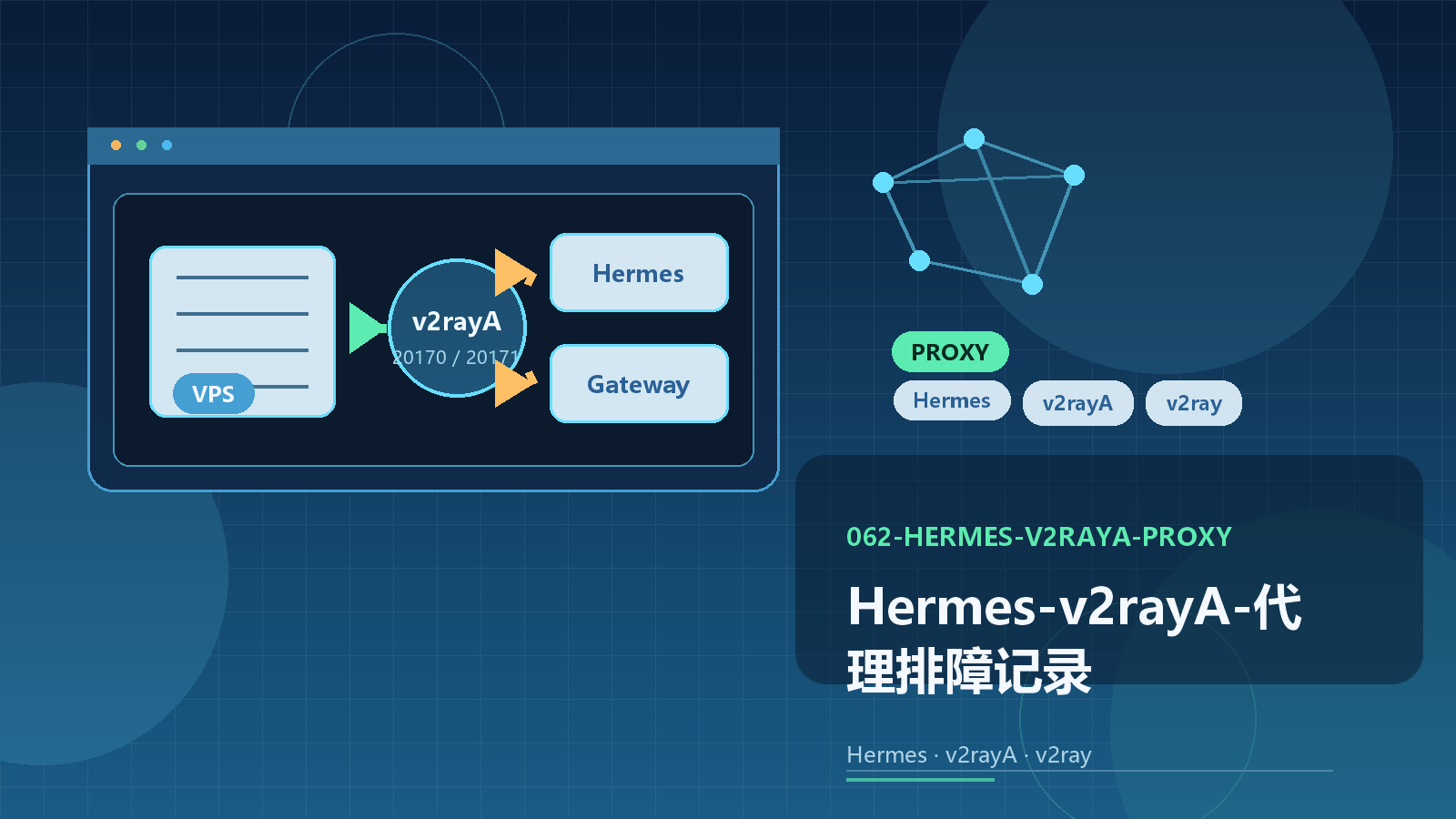

Hermes 代理排障记录本文记录一次从 clash-for-linux 高 CPU 问题,到切换为 v2rayA + v2ray,并最终让 Hermes 与 hermes-gateway 稳定走代理的完整过程。

1. 问题现象服务器环境:

Ubuntu VPS

4 核 CPU / 4GB 内存

运行 Hermes

之前使用 clash-for-linux

最初症状:

VPS CPU 持续偏高

top 中 mihomo 进程长期占用约 45% ~ 50% CPU

执行 clashoff 后 CPU 恢复正常

重新 clashon 后,过一会儿 CPU 又会升高

结论:

高 CPU 不是 Hermes 本身导致

高 CPU 的来源是 clash-for-linux 启动的 mihomo

2. 第一轮排查先怀疑的是 Tun 模式,因为它会接管整机流量,在 VPS 上最容易引起额外负载。

做过的动作:

clashoffclashctl tun offclashon

但是问题没有真正解决:

即使关闭 Tun

clashon 一段时间后 CPU 还是会再次升高

3. ...

应急响应

未读暗月:linux 服务器被黑应急响应介绍该靶场环境来自暗月2025培训课程,请使用web123/Abc@1234 通过ssh远程连接,如需root使用sudo -i切换,flag答题程序在桌面文件夹中,执行后答题获取最终flag

WP攻击者ip:192.168.10.145

第1题:攻击者是哪天打进来的?如果是web端打进来,那就是webshell拿权限,分析web目录/var/www/html/是否存在恶意文件,以及日志分析

文件分析

查看web目录下是否存在恶意文件

find /var/www/html -name "*.php" -type f | xargs grep -n --color=always -B2 -A2 "base64_decode\|eval(\|gzinflate\|passthru\|shell_exec" 2>/dev/null

发现存在shell.php文件

查看该文件

典型冰蝎码

密码:rebeyondURL:http://target.com/shel ...

前置环境报错不兼容

开启靶机后关闭防火墙

Web1前景需要:小李在值守的过程中,发现有CPU占用飙升,出于胆子小,就立刻将服务器关机,这是他的服务器系统,请你找出以下内容,并作为通关条件:1.攻击者的shell密码2.攻击者的IP地址3.攻击者的隐藏账户名称4.攻击者挖矿程序的矿池域名用户:administrator密码Zgsf@admin.com

攻击者的shell密码rebeyond

webshell在网站根目录,上传D盾扫描

攻击者的IP地址192.168.126.1

找到shell.php文件之后,用户上传了该文件,分析web日志

Apache日志文件目录:

C:\phpstudy_pro\Extensions\Apache2.4.39\logs

搜索shell.php文件,存在大量访问shell.php的日志,并且ip为192.168.126.1

攻击者的隐藏账户名称hack168$

隐藏账户查看注册表

HEKY_LOCAL_MACHINE\SAM\SAM\Domains\Account\User

默认无法查看其中内容

右键菜单选择权限,打开权限管理窗 ...

诡异的命令执行某个粗心的网站管理员忘记打补丁,结果攻击者利用 CVE 漏洞成功渗透了服务器。他们像幽灵一样在系统中穿梭,最终执行了系统命令,偷走了珍贵的 FLAG。

创建实例后网页打开,下载流量包

快速通关搜索http contains "flag"

追踪http流,搜索flag{

此时就是定位到命令执行读取flag

手工分析筛选http流量,发现nacos路径,可能存在nacos历史漏洞被利用

继续查看,发现sql语句执行命令

跟踪http流

后续继续分析,发现命令执行查看了flag,定位即可

webshell被删除了小明的系统里有一个tomcat,突然有一天他收到通知说他的系统被攻击了,你能帮他找到攻击者残留的痕迹吗?账号 root 密码 idgfxuxvr2tqekhz

快速通关

在 /opt 目录下,递归查找所有普通文件,并在这些文件中搜索包含字符串 flag{ 的行,同时显示行号。

-n显示行号,能快速定位文本型 flagfind /opt -type f | xargs grep -n "flag{&quo ...

应急响应

未读https://mp.weixin.qq.com/s/kMvwfBJgd7ugaWzm5U-5Ww

https://www.cnblogs.com/agonysec/p/18663408/the-first-solar-cup-emergency-response-challenge-part-wp-zvl0ij

签到本题作为签到题,请给出邮服发件顺序。Received: from mail.da4s8gag.com ([140.143.207.229])by newxmmxszc6-1.qq.com (NewMX) with SMTP id 6010A8ADfor ; Thu, 17 Oct 2024 11:24:01 +0800X-QQ-mid: xmmxszc6-1t1729135441tm9qrjq3kX-QQ-XMRINFO: NgToQqU5s31XQ+vYT/V7+uk=Authentication-Results: mx.qq.com; spf=none smtp.mailfrom=;dkim=none; dmarc=none(permerror) header.fro ...

应急响应

未读MemLabs Lab 0 - Never Too Late Mister介绍题目描述:我的朋友约翰是一位“环境”活动家和人道主义者。他讨厌《复仇者联盟3:无限战争》中灭霸的意识形态。他编程很烂。他在写程序的时候使用了太多的变量。有一天,约翰给了我一个记忆转储,让我在他转储的时候找出他在做什么。你能帮我算一下吗?此题仅包含一个flag,入门难度

WP查看image镜像

Win7SP1x86_23418

查看进程

发现cmd.exe进程尝试查看shell是否执行了命令

通过python执行了demon.py.txt

cmdscan

你问我这不是个txt吗,应该没什么用吧,你就当这是个壳,执行的是里面的东西

查看consoles可以看到当时执行命令的输出结果

demon.py.txt文件内容为

335d366f5d6031767631707f

24位

查看环境变量envars | grep "cmd.exe"

xor异或,应该为这段提示

让ai写一个异或脚本

异或出一个疑似flag后半段的内容

1_4m_b3tt3r}

查 ...

应急响应

未读环境金砖技能大赛-应急响应-内存镜像分析、46届世界技能大赛湖北省选拔赛-数字取证

你作为 A 公司的应急响应人员,请分析提供的内存文件按照下面的要求找到 相关关键信息,完成应急响应事件。1、从内存中获取到用户admin的密码并且破解密码,以Flag{admin,password} 形式提交(密码为 6 位); 2、获取当前系统 ip 地址及主机名,以 Flag{ip:主机名}形式提交;3、获取当前系统浏览器搜索过的关键词,作为 Flag 提交;4、当前系统中存在挖矿进程,请获取指向的矿池地址,以 Flag{ip:端口}形式 提交;5、恶意进程在系统中注册了服务,请将服务名以 Flag{服务名}形式提交。

1、从内存中获取到用户admin的密码并且破解密码,以Flag{admin,password} 形式提交(密码为 6 位);拉取镜像,获取操作系统信息

python2 vol.py -f worldskills3.vmem imageinfo

接下来就是–profile=Win7SP1 ...

应急响应

未读题目1.Which volatility profile would be best for this machine? 操作系统2.How many processes were running when the image was acquired? 获取到这个映像的时候,有多少个进程是正在运行的3.What is the process ID of cmd.exe? CMD进程的PID号码是多少4.What is the name of the most suspicious process? 最可疑的进程是什么名字?5.Which process shows the highest likelihood of code injection? 哪一个进程被注入的可能性最高6.There is an odd file referenced in the recent process. Provide the full path of that file. 接上题,该进程在运行过程中引用了一个奇怪的文件,文件完整路径是什么7.What is the name of the injec ...

https://cloud.tencent.com/developer/article/2287311

https://hilang.cloud/%E4%B8%89%E5%A4%A7-web-%E6%B8%97%E9%80%8F%E5%B7%A5%E5%85%B7%E6%B5%81%E9%87%8F%E7%89%B9%E5%BE%81%EF%BC%9A%E8%9A%81%E5%89%91%E3%80%81%E5%86%B0%E8%9D%8E%E4%B8%8E%E5%93%A5%E6%96%AF%E6%8B%89/

https://blog.csdn.net/lc9992023/article/details/142979104 蚁剑编码器选择

https://zhuanlan.zhihu.com/p/666225827 蚁剑流量分析

https://www.cnblogs.com/-andrea/p/17473499.html webshell流量特征

https://blog.csdn.net/2401_84488537/article/details/139212151 冰蝎流量特 ...

Tips

未读TCP协议介绍简述TCP 提供面向有连接的通信传输,面向有连接是指在传送数据之前必须先建立连接,数据传送完成后要释放连接。

无论哪一方向另一方发送数据之前,都必须先在双方之间建立一条连接。在TCP/IP协议中,TCP协议提供可靠的连接服务,连接是通过三次握手进行初始化的。同时由于TCP协议是一种面向连接的、可靠的、基于字节流的运输层通信协议,TCP是全双工模式,所以需要四次挥手关闭连接。

TCP包首部

网络中传输的数据包由两部分组成:一部分是协议所要用到的首部,另一部分是上一层传过来的数据。首部的结构由协议的具体规范详细定义。在数据包的首部,明确标明了协议应该如何读取数据。反过来说,看到首部,也就能够了解该协议必要的信息以及所要处理的数据。包首部就像协议的脸。

TCP首部的网络传输起到的作用

TCP头部

TCP端口号TCP的连接是需要四个要素确定唯一一个连接:(源IP,源端口号)+ (目地IP,目的端口号)

所以TCP首部预留了两个16位作为端口号的存储,而IP地址由上一层IP协议负责传递源端口号和目地端口各占16位两个字节,也就是端口的范围是2^16=655 ...