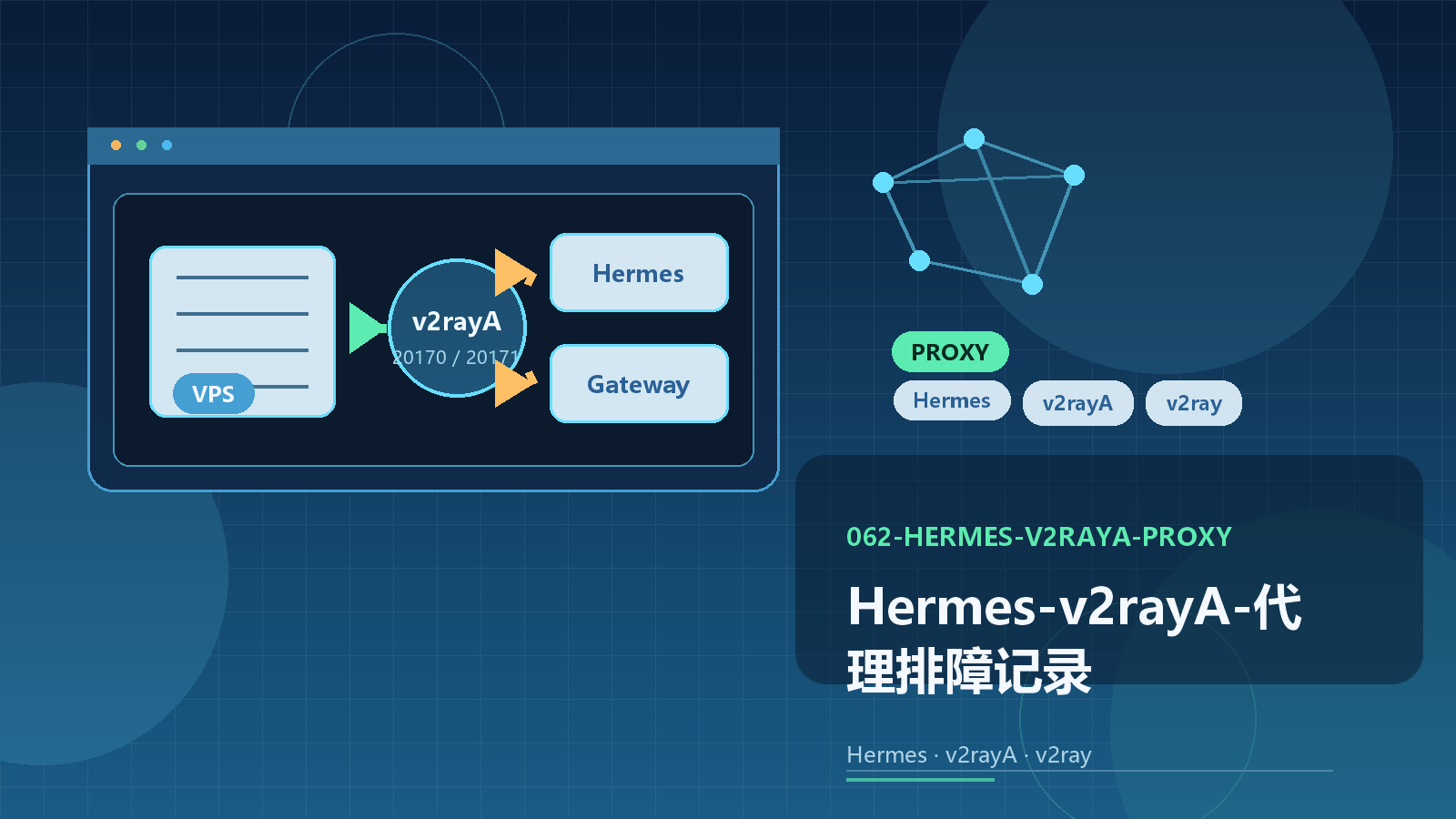

内存取证-MemLabs

内存取证-MemLabs

At4ckxuMemLabs Lab 0 - Never Too Late Mister

介绍

题目描述: |

WP

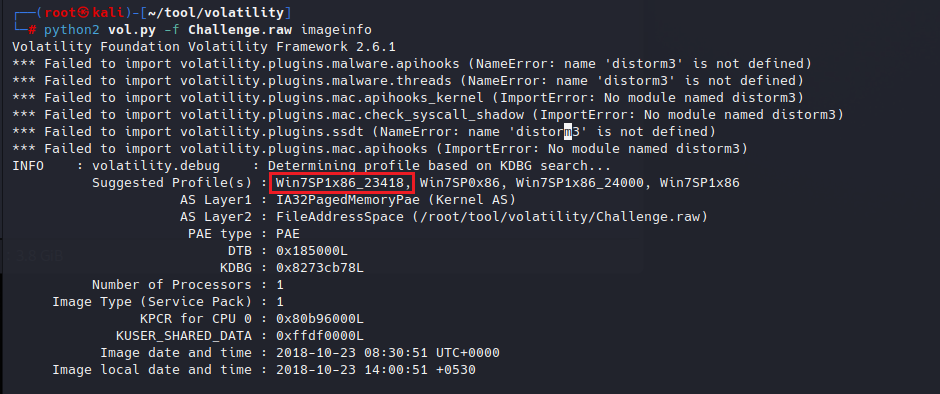

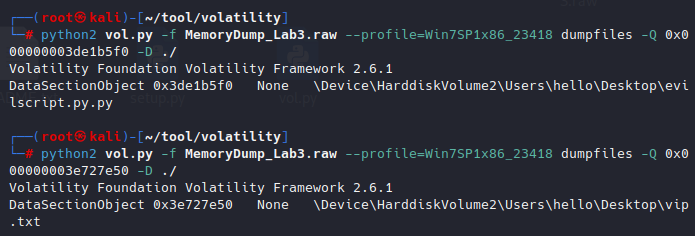

查看image镜像

Win7SP1x86_23418

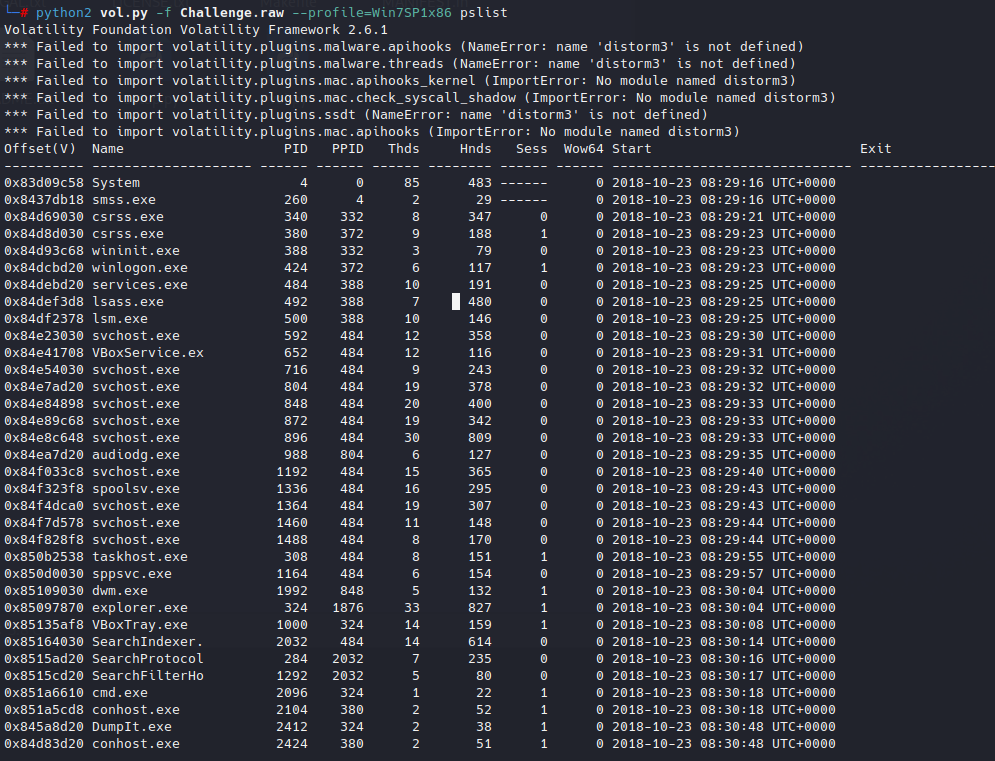

查看进程

发现cmd.exe进程尝试查看shell是否执行了命令

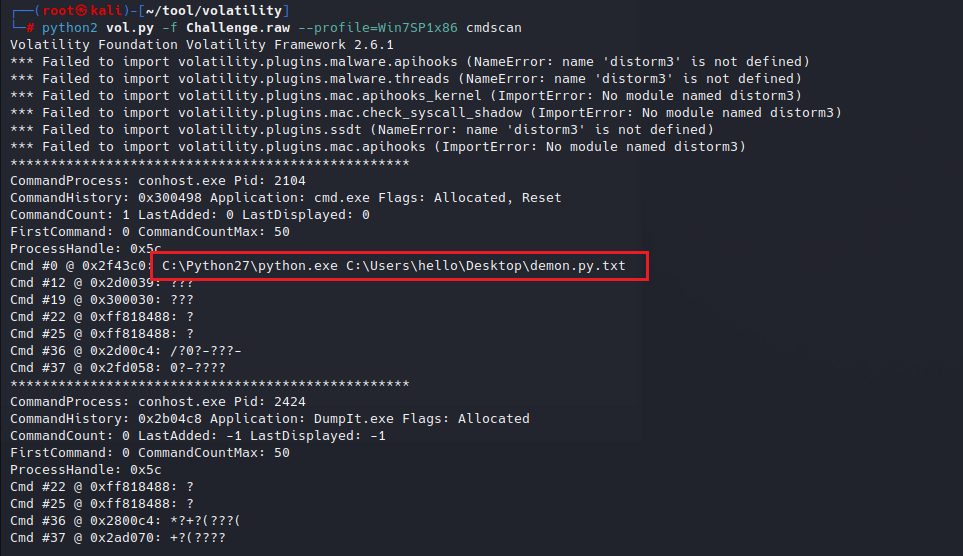

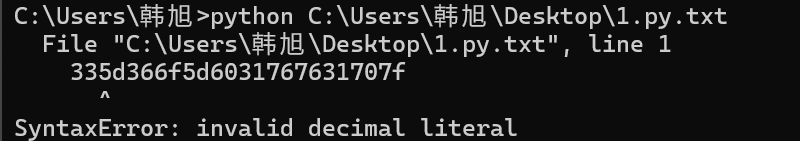

通过python执行了demon.py.txt

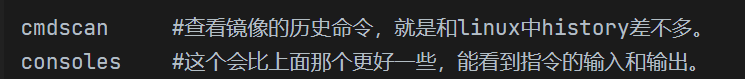

cmdscan |

你问我这不是个txt吗,应该没什么用吧,你就当这是个壳,执行的是里面的东西

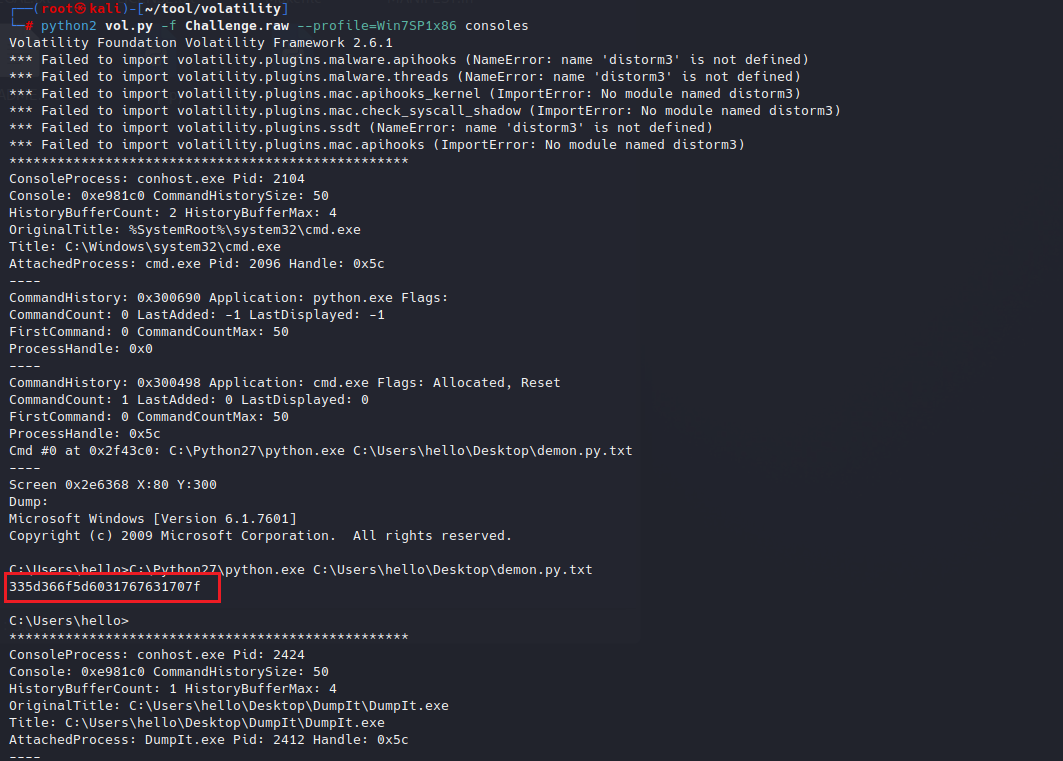

查看consoles

可以看到当时执行命令的输出结果

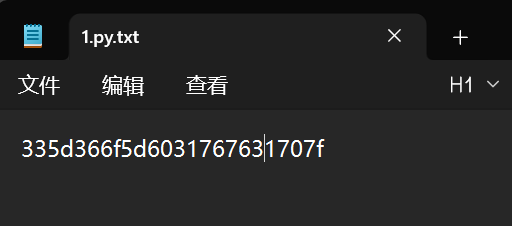

demon.py.txt文件内容为

335d366f5d6031767631707f |

24位

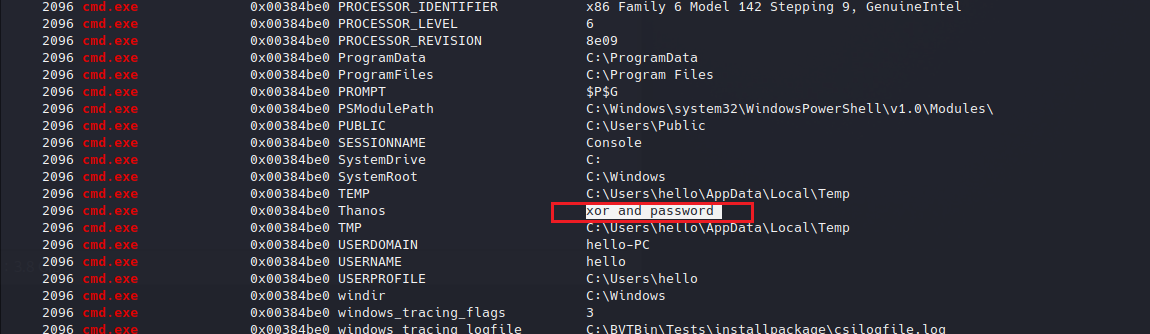

查看环境变量

envars | grep "cmd.exe" |

xor异或,应该为这段提示

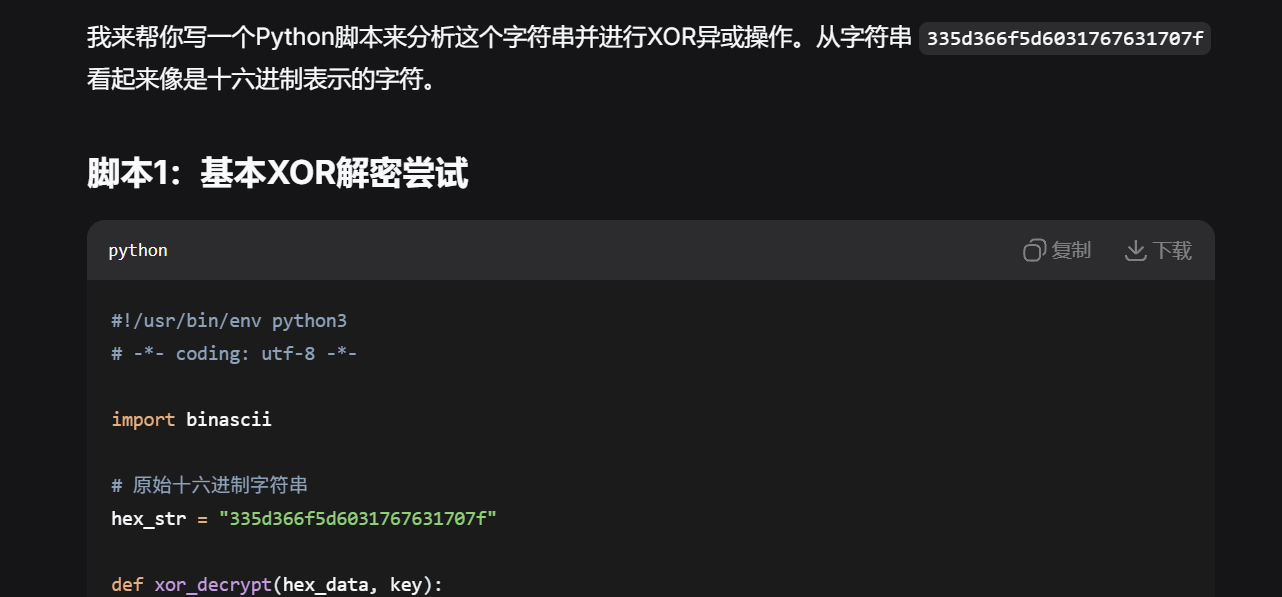

让ai写一个异或脚本

异或出一个疑似flag后半段的内容

1_4m_b3tt3r} |

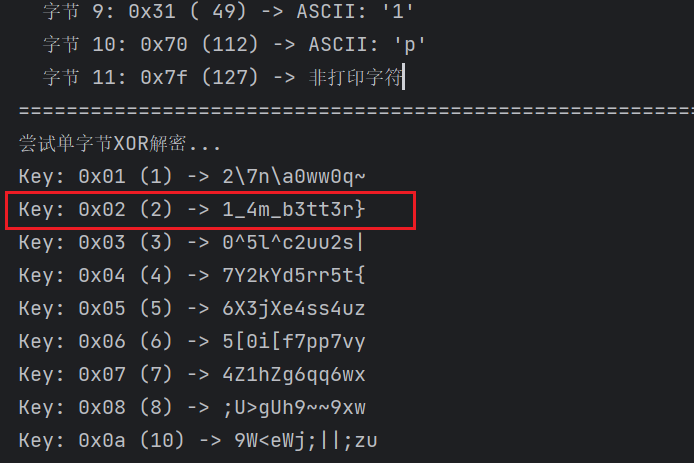

查看用户密码信息

heapdump和lsadump都没有信息,使用mimikatz插件

安装mimikatz插件:https://blog.csdn.net/qq_54378159/article/details/148223068

pip 安装包时 error: invalid command ‘egg_info’ 解决办法:pip2 install –upgrade setuptools

使用插件时需要指定插件路径–plugins

python2 vol.py --plugins=./volatility/plugins -f Challenge.raw --profile=Win7SP1x86 mimikatz |

flag{you_are_good_but |

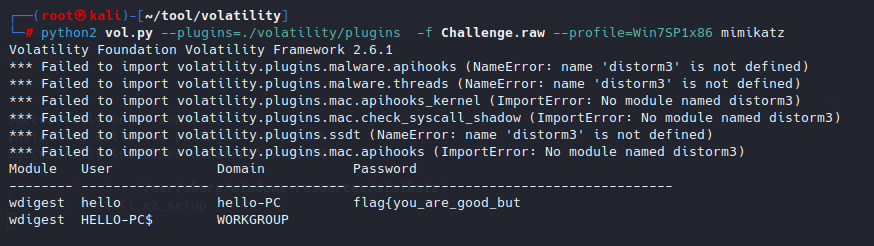

拼接flag

flag{you_are_good_but1_4m_b3tt3r}

MemLabs Lab 1 - Beginner’s Luck

介绍

挑战描述: |

WP

flag{th1s_1s_th3_1st_st4g3!!} |

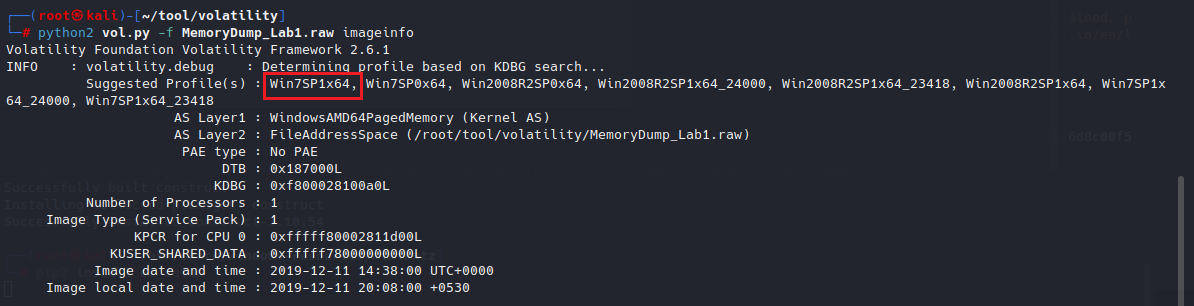

查看image

Win7SP1x64

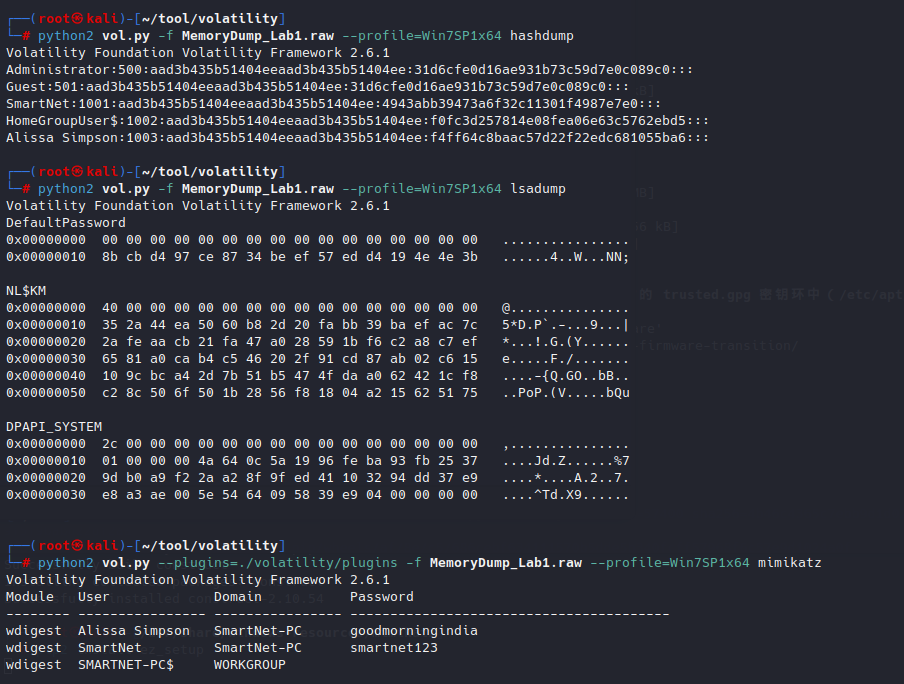

查看密码

ython2 vol.py -f MemoryDump_Lab1.raw --profile=Win7SP1x64 hashdump |

没有什么信息

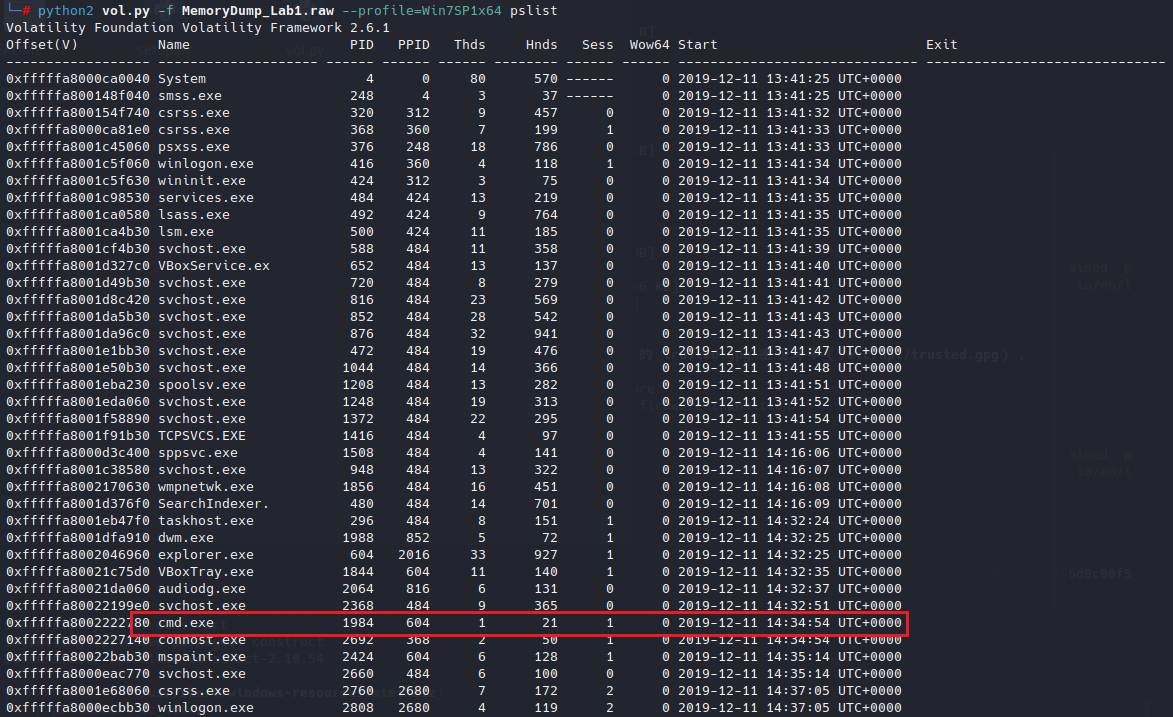

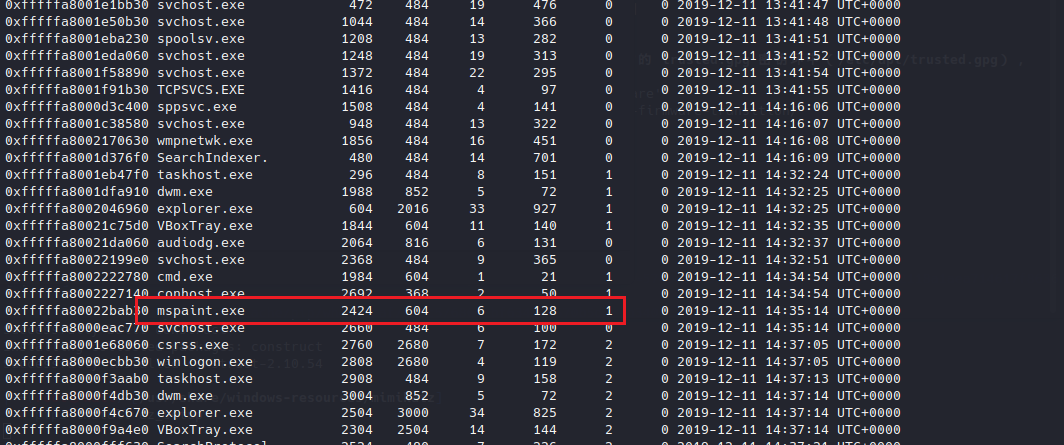

查看进程

存在cmd进程,查看命令

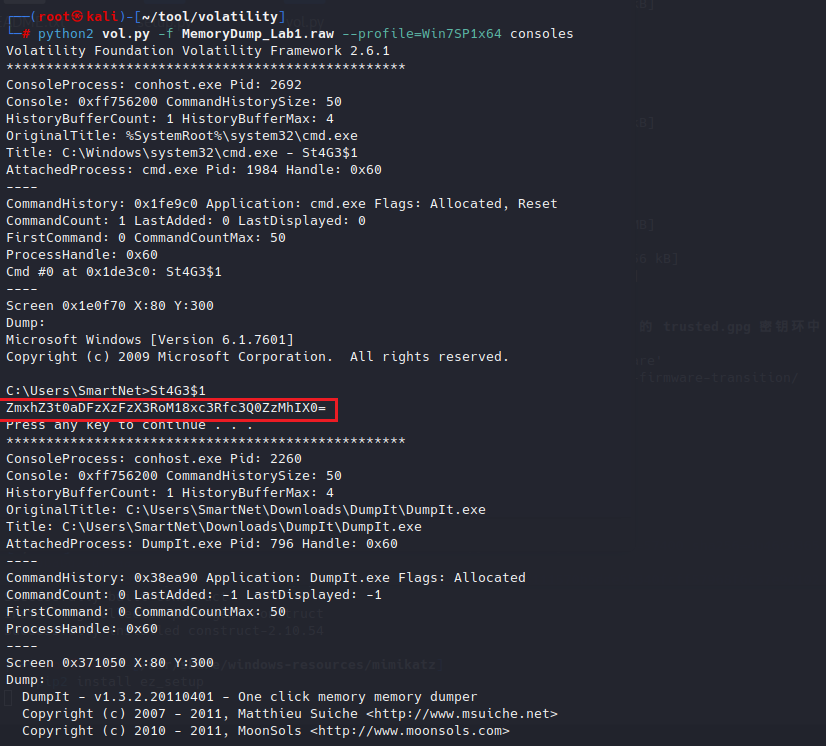

查看consoles

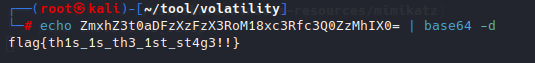

ZmxhZ3t0aDFzXzFzX3RoM18xc3Rfc3Q0ZzMhIX0= |

cmd执行命令C:\Users\SmartNet>St4G3$1

输出结果为

ZmxhZ3t0aDFzXzFzX3RoM18xc3Rfc3Q0ZzMhIX0= |

base64编码,解码

得到第一个flag

flag{th1s_1s_th3_1st_st4g3!!} |

进程分析

题目提示画画,查看进程,找到有关画画的进程

mspaint.exe(Microsoft Paint 画图程序)

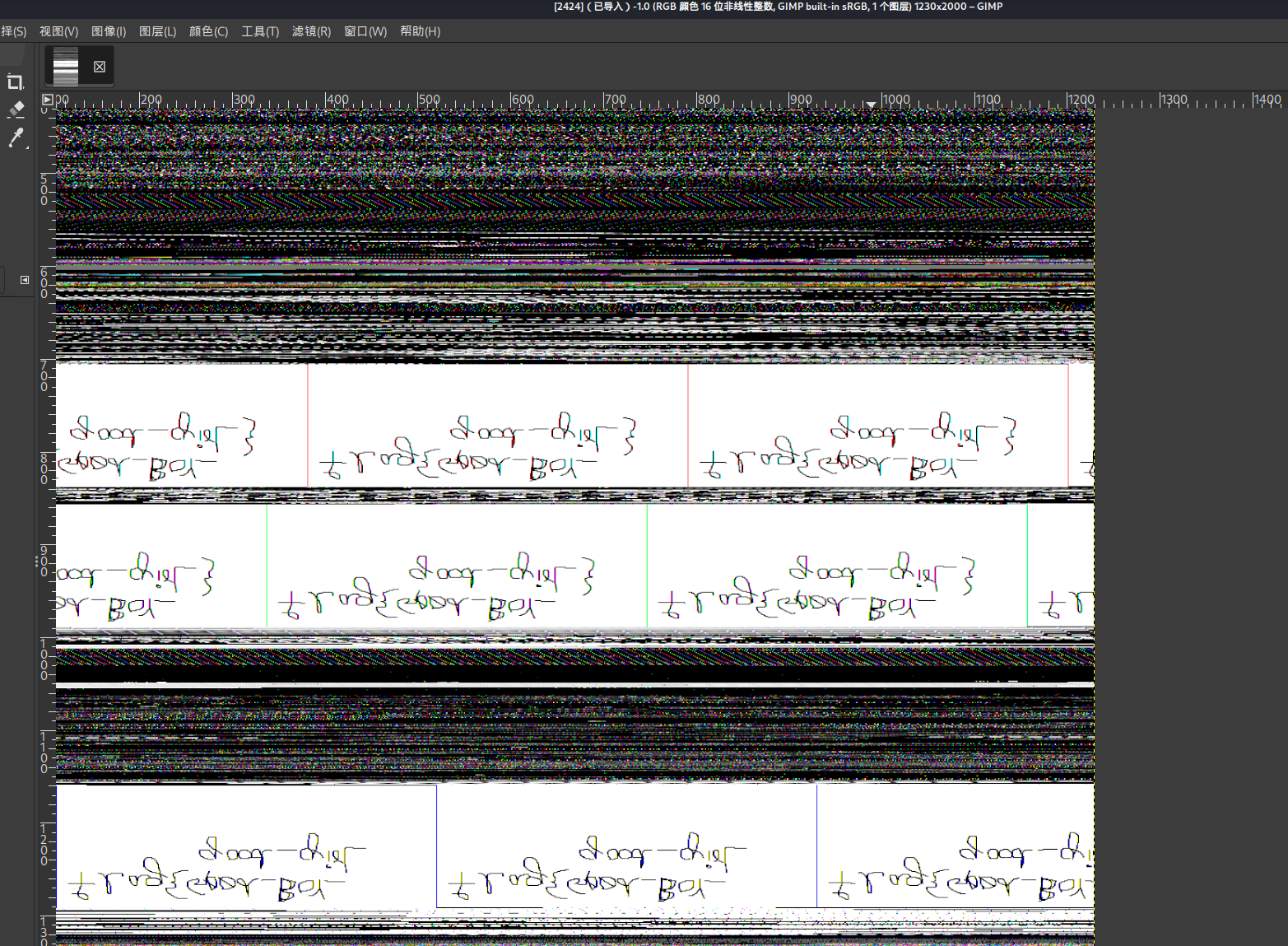

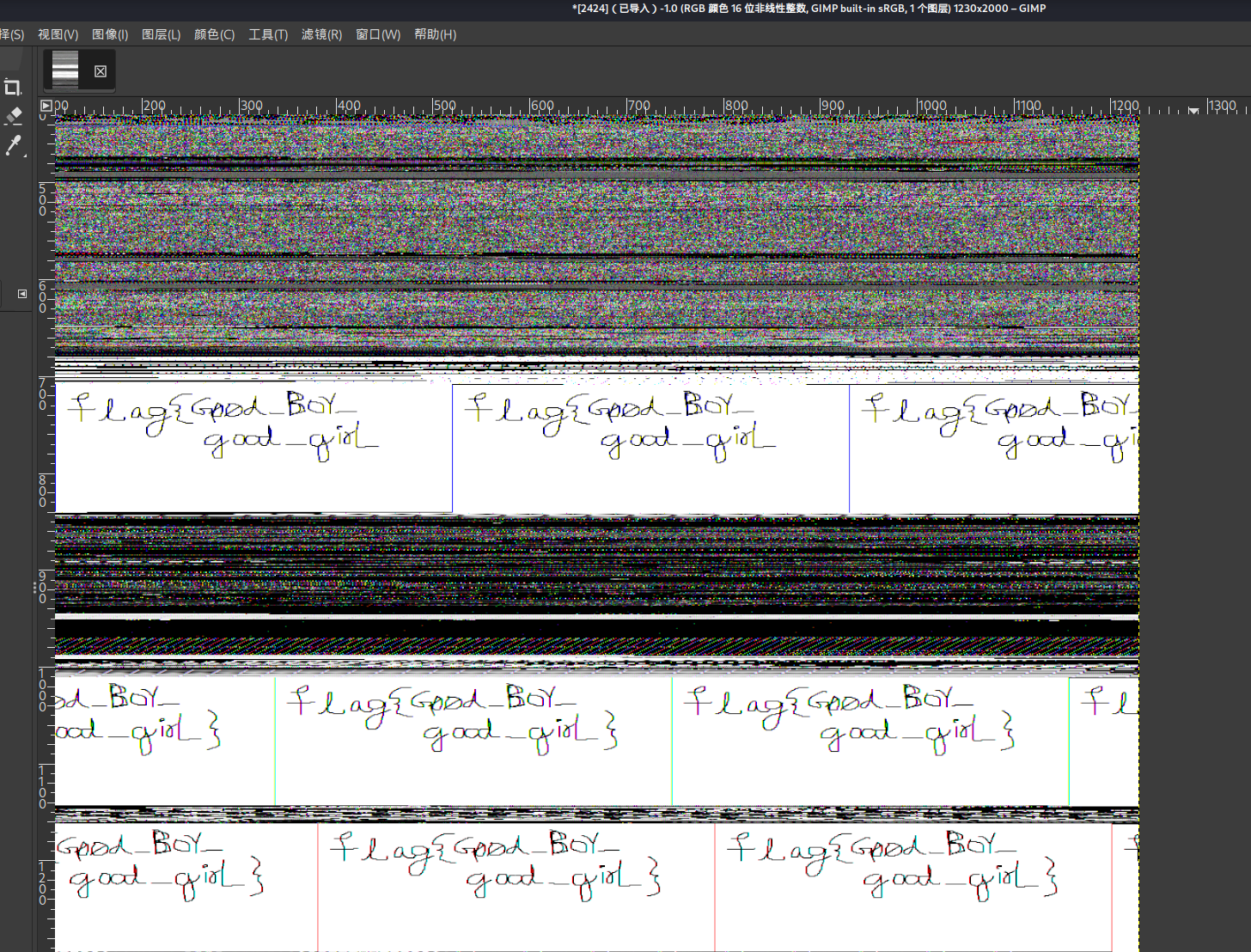

进程PID为2424

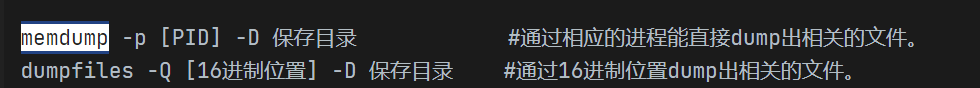

dump文件

将文件dump下来

python2 vol.py -f MemoryDump_Lab1.raw --profile=Win7SP1x64 memdump -p 2424 -D ./ |

当前目录生成2424.dmp文件

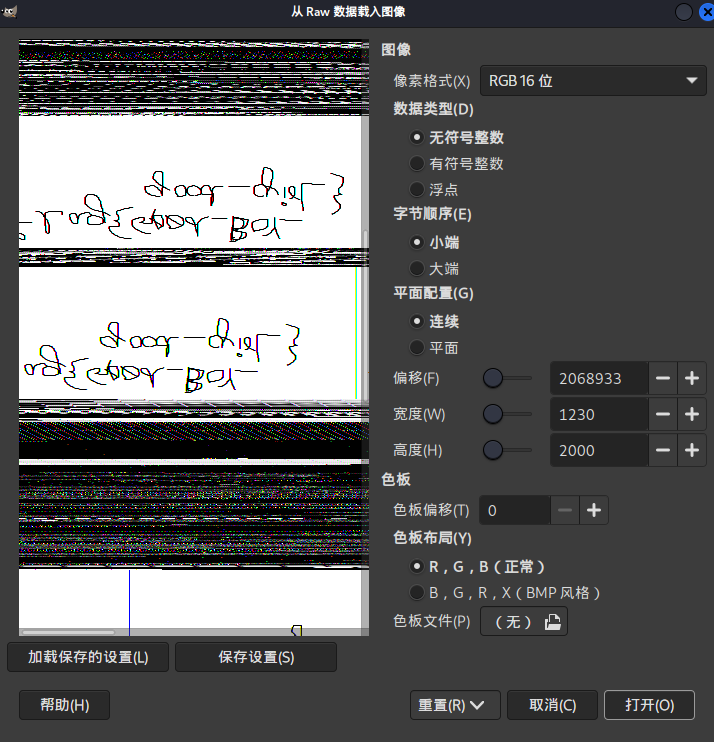

修改文件为data文件,再使用gimp打开(图片隐写)

打开之后调整图片宽、高、偏移、像素格式

翻转图片:图像-变换-竖直翻转

flag{good_boy_good_girl}

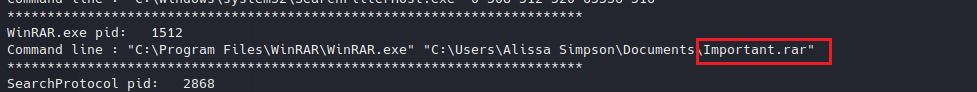

查看命令行下运行的程序

延续查看cmd的相关信息

python2 vol.py -f MemoryDump_Lab1.raw --profile=Win7SP1x64 cmdline |

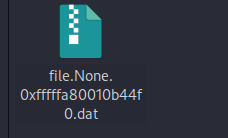

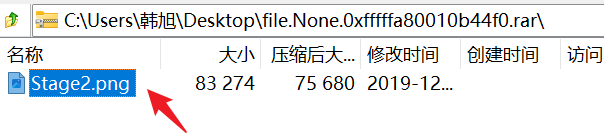

发现解压了一个rar,并且名为important

提取文件

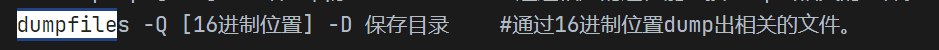

使用dumpfiles提取文件时,需要先确定该文件的16进制位置

filescan查找文件,查看16进制位置

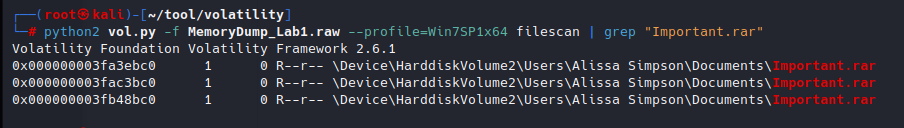

python2 vol.py -f MemoryDump_Lab1.raw --profile=Win7SP1x64 filescan | grep "Important.rar" |

三个结果,但是指的是同一个文件,只是在不同时间/不同上下文中被内存引用了多次

dumpfiles提取文件

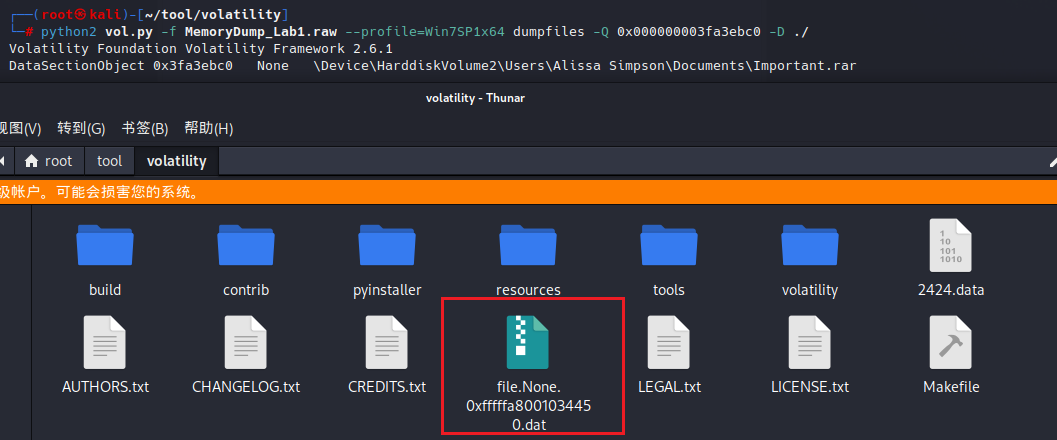

python2 vol.py -f MemoryDump_Lab1.raw --profile=Win7SP1x64 dumpfiles -Q 0x000000003fa3ebc0 -D ./ |

修改文件后缀rar

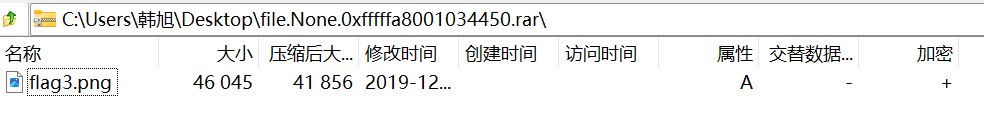

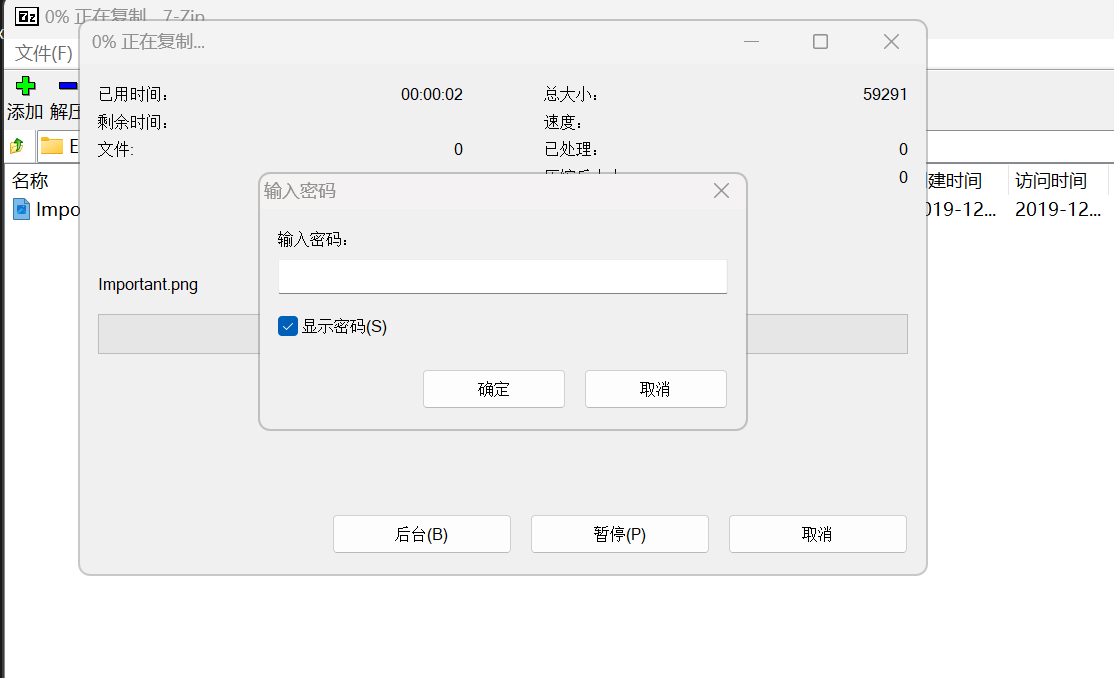

解压需要密码

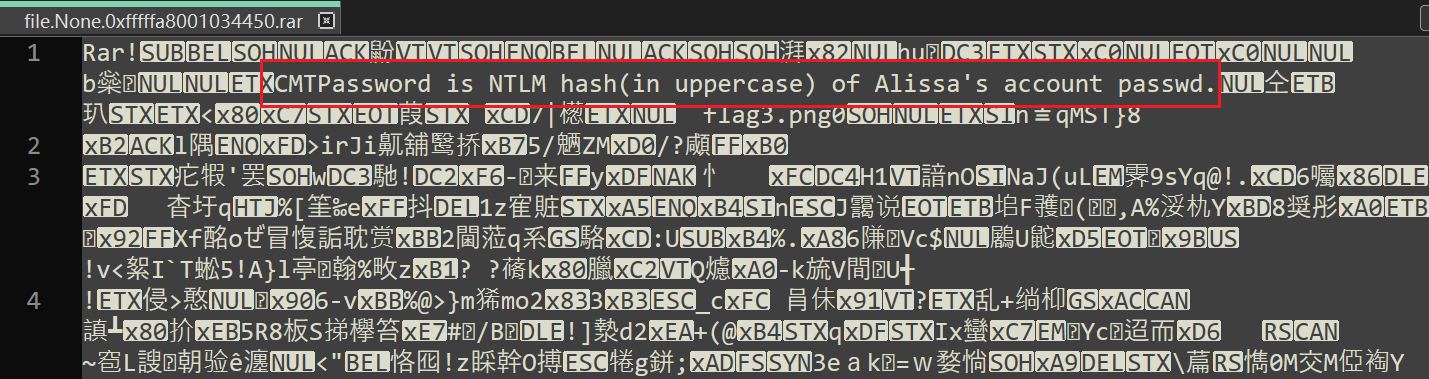

查看文件内容

提示解压密码是Alissa用户经过NTLM hash之后的值

NTLM:f4ff64c8baac57d22f22edc681055ba6 |

这里要全大写

MemLabs Lab 2 - A New World

介绍

One of the clients of our company, lost the access to his system due to an unknown error. He is supposedly a very popular "environmental" activist. As a part of the investigation, he told us that his go to applications are browsers, his password managers etc. We hope that you can dig into this memory dump and find his important stuff and give it back to us. |

WP

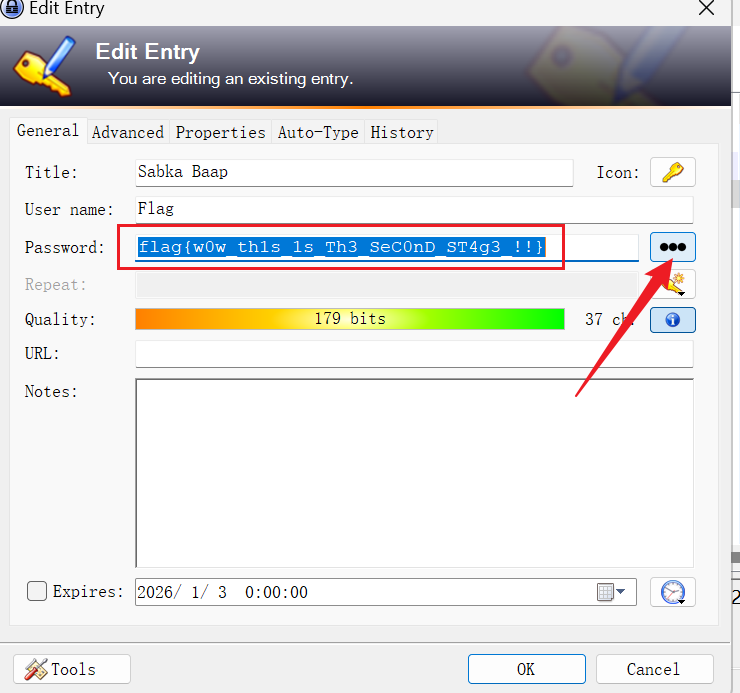

flag{w0w_th1s_1s_Th3_SeC0nD_ST4g3_!!} |

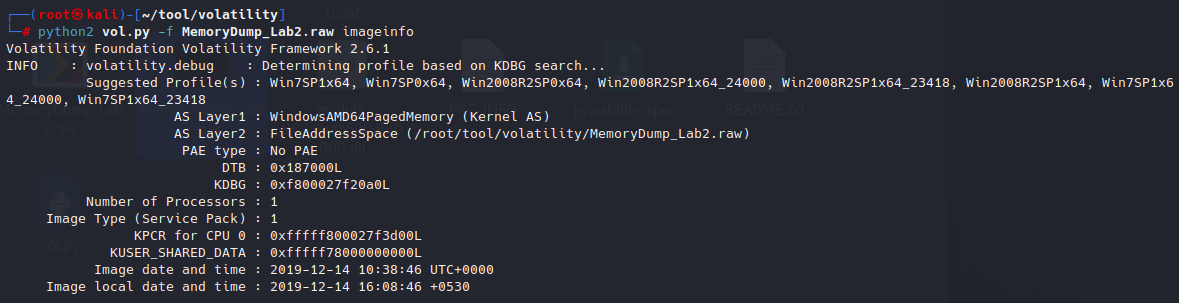

查看image

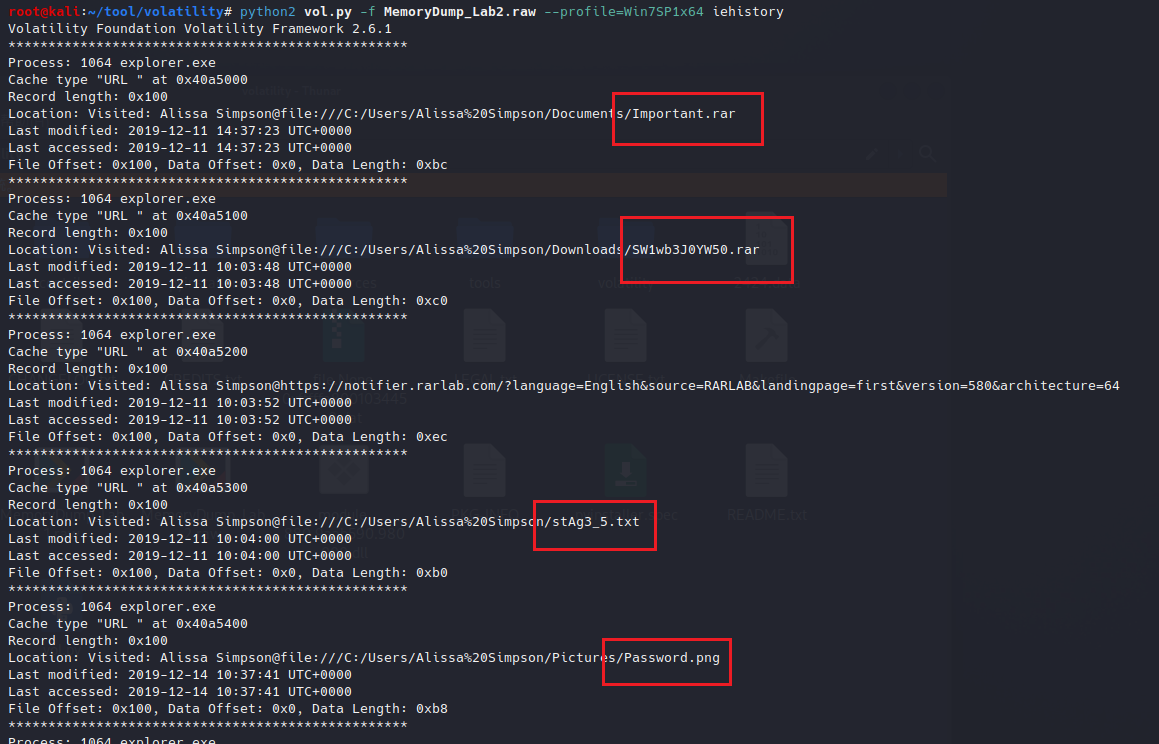

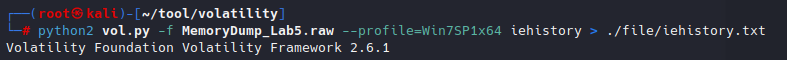

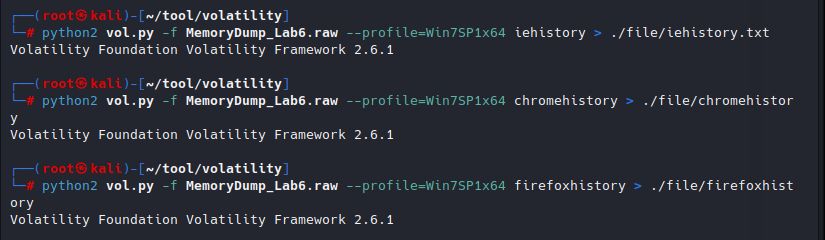

查看浏览器

python2 vol.py -f MemoryDump_Lab2.raw --profile=Win7SP1x64 iehistory |

结果:

Important.rar |

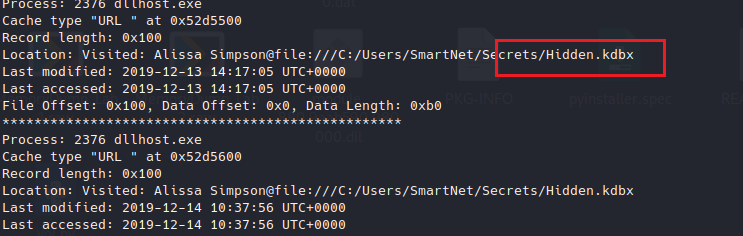

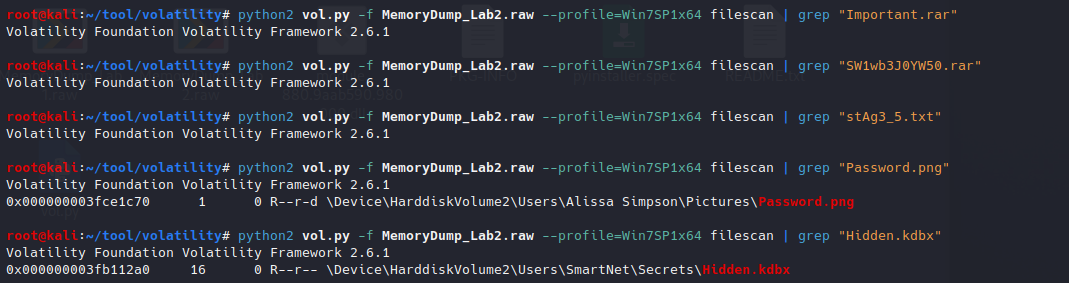

查找文件

只找到了Password.png和Hidden.kdbx

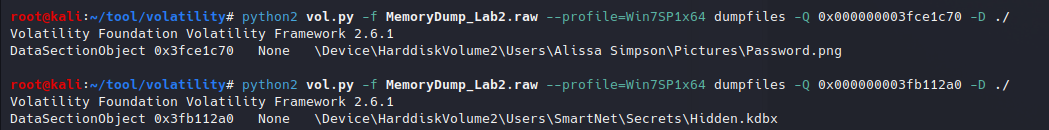

提取文件

还原文件后缀

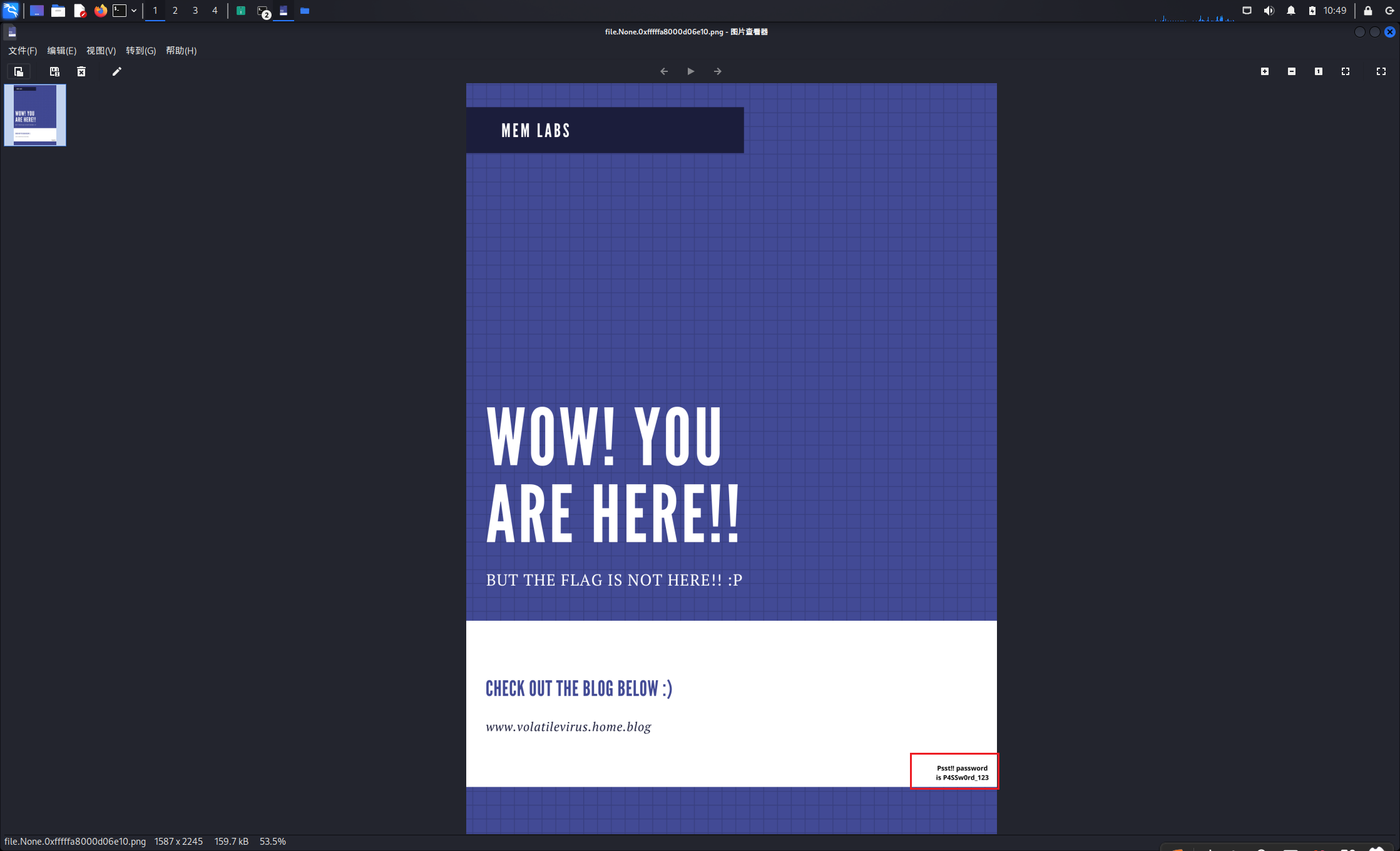

其中png文件中存在一个密码

P4SSw0rd_123

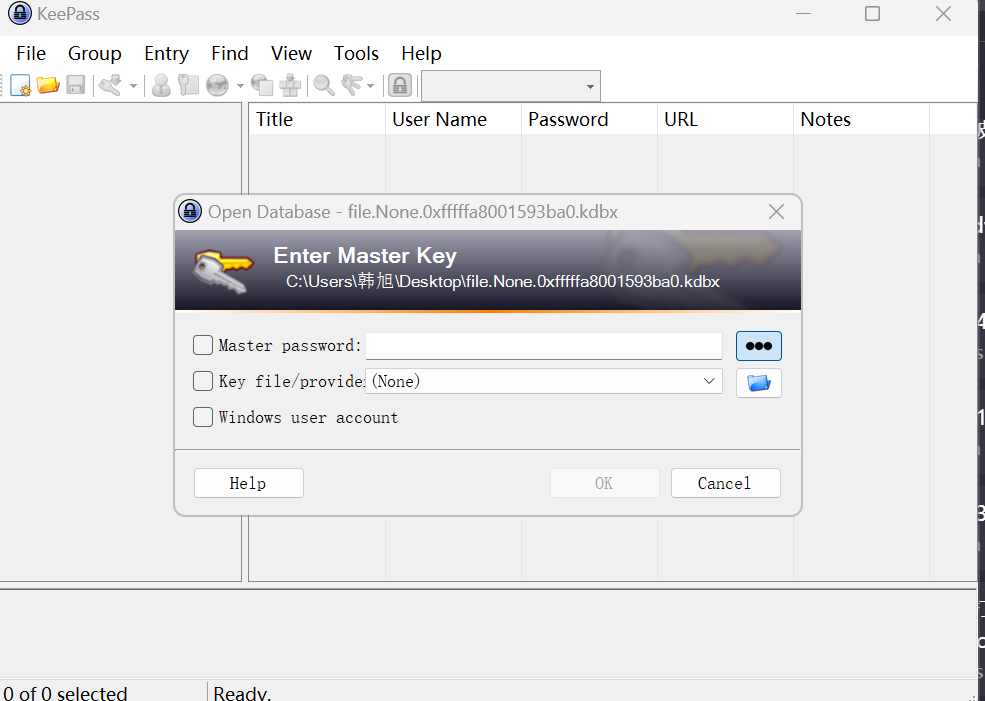

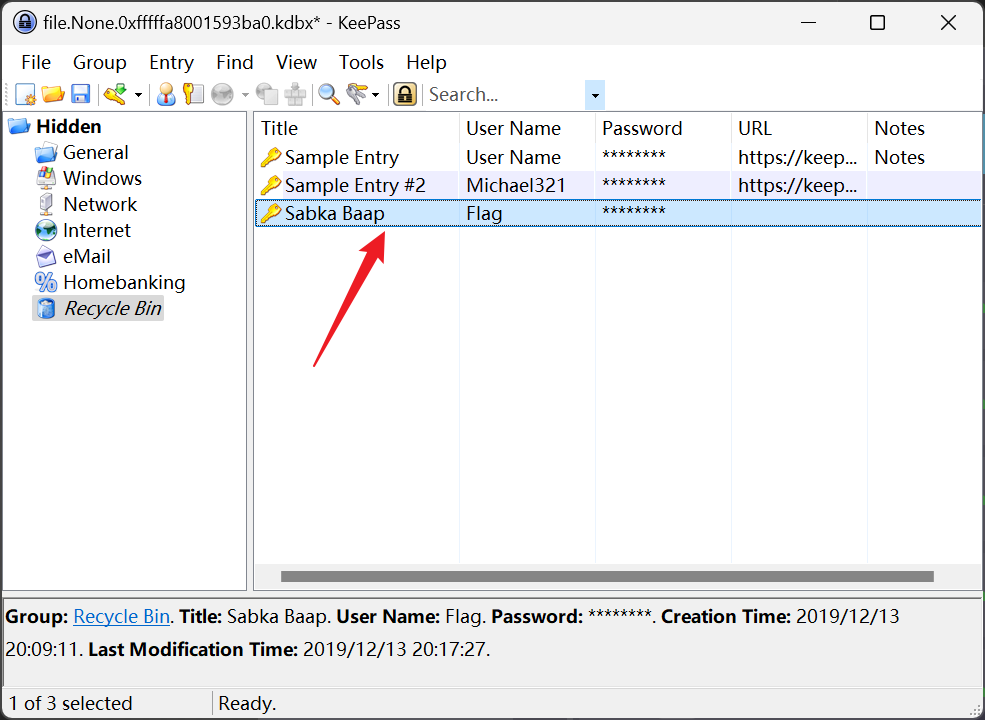

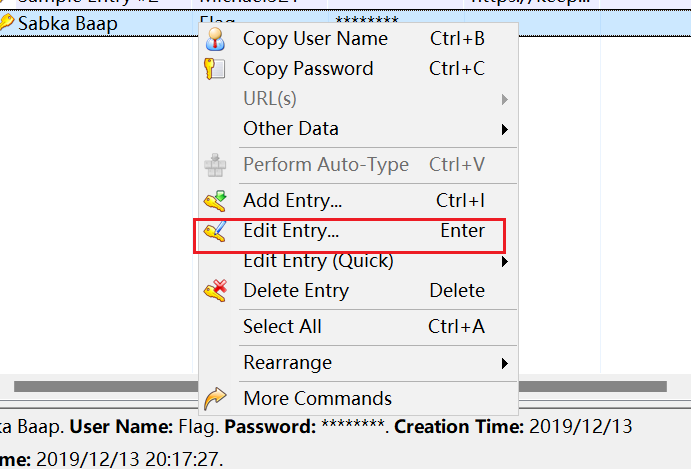

kdbx文件:

需要使用KeePass密码管理器打开

输入获取的密码

获取flag

flag{w0w_th1s_1s_Th3_SeC0nD_ST4g3_!!} |

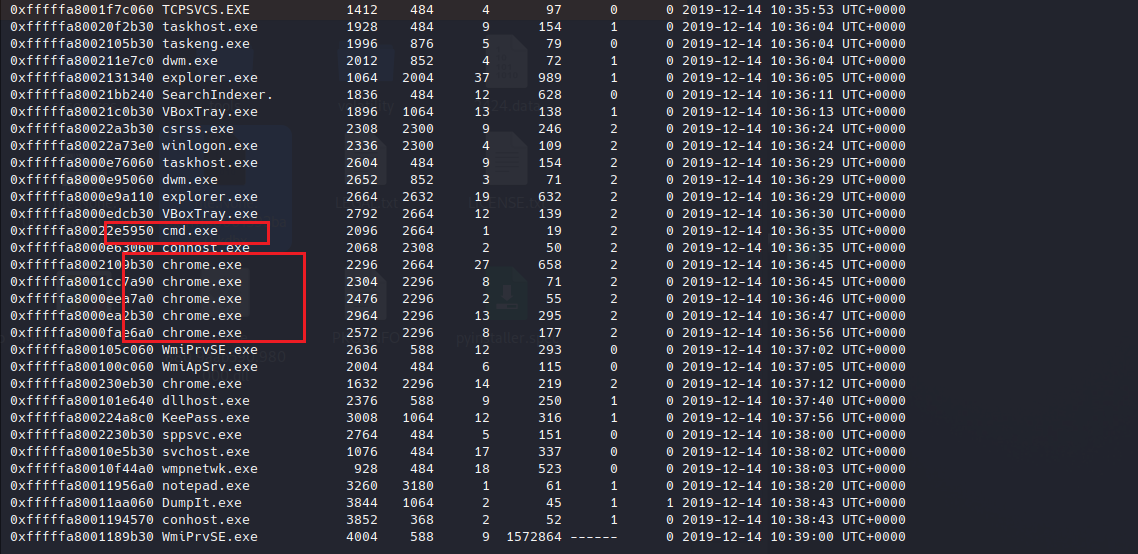

查看进程

发现有cmd和chrome

先查看cmd

查看cmd

python2 vol.py -f MemoryDump_Lab2.raw --profile=Win7SP1x64 cmdline |

其中也看到了chrome和KeePass正在运行

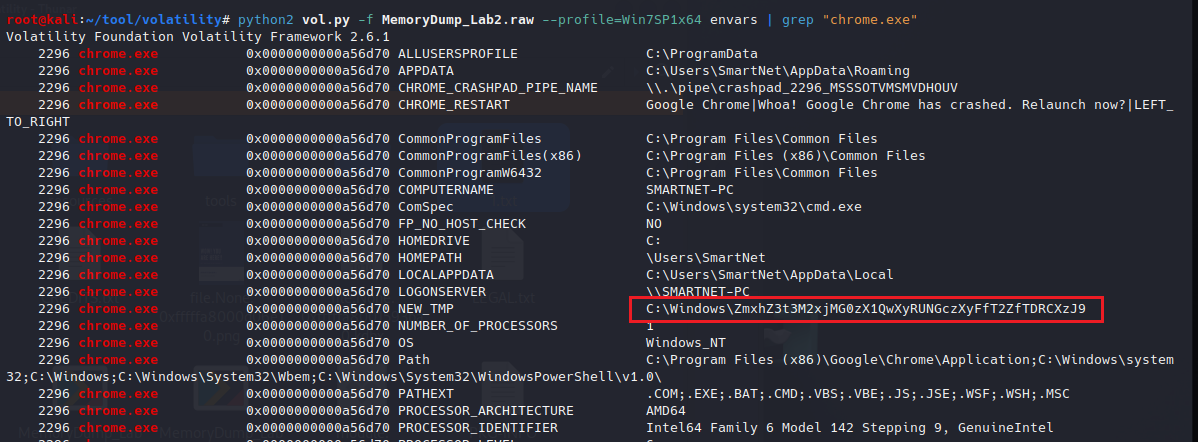

查看环境变量

这里我仅查看了chrome浏览器的环境变量

python2 vol.py -f MemoryDump_Lab2.raw --profile=Win7SP1x64 envars | grep "chrome.exe" |

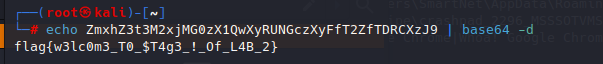

存在一个NEW_TEP环境变量,内容为:C:\Windows\ZmxhZ3t3M2xjMG0zX1QwXyRUNGczXyFfT2ZfTDRCXzJ9

后面为base64编码

得到flag

flag{w3lc0m3_T0_$T4g3_!_Of_L4B_2} |

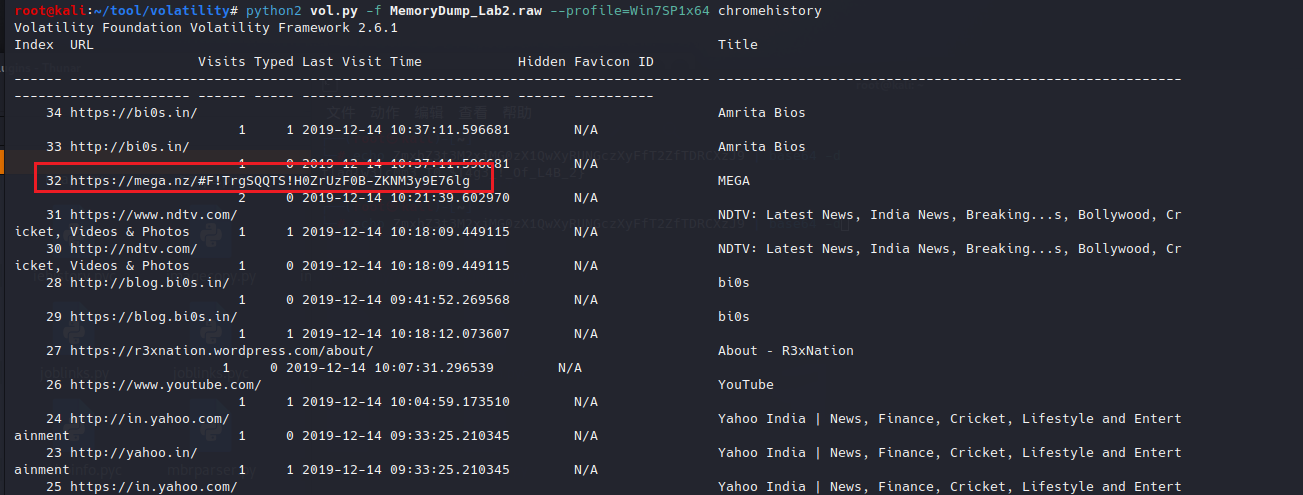

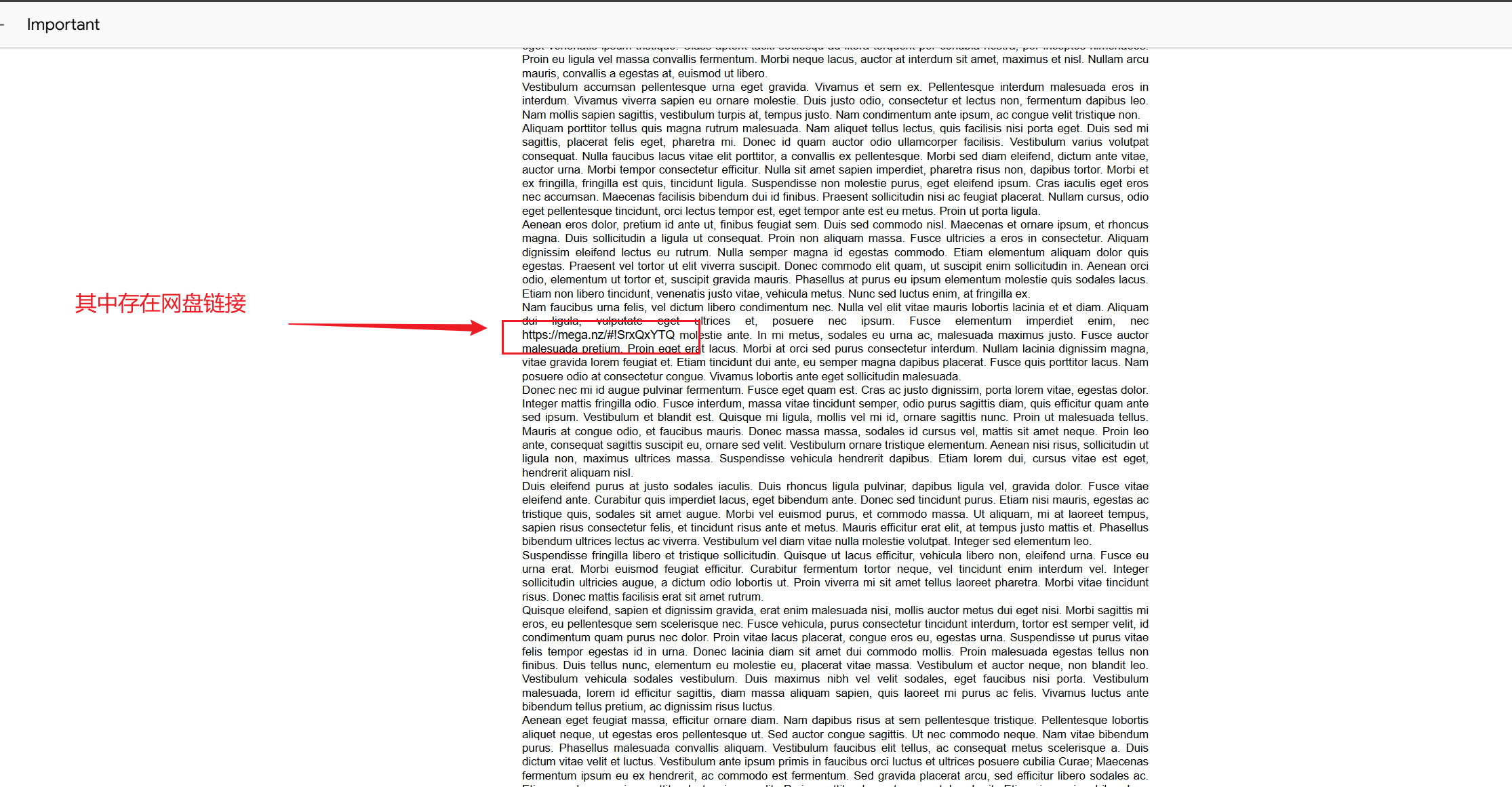

查看chrome浏览器历史信息

需要安装插件

https://github.com/superponible/volatility-plugins/blob/master/chromehistory.py

python2 vol.py -f MemoryDump_Lab2.raw --profile=Win7SP1x64 chromehistory |

这是一个网盘,chrome的历史记录访问了一个网盘链接

https://mega.nz/#F!TrgSQQTS!H0ZrUzF0B-ZKNM3y9E76lg

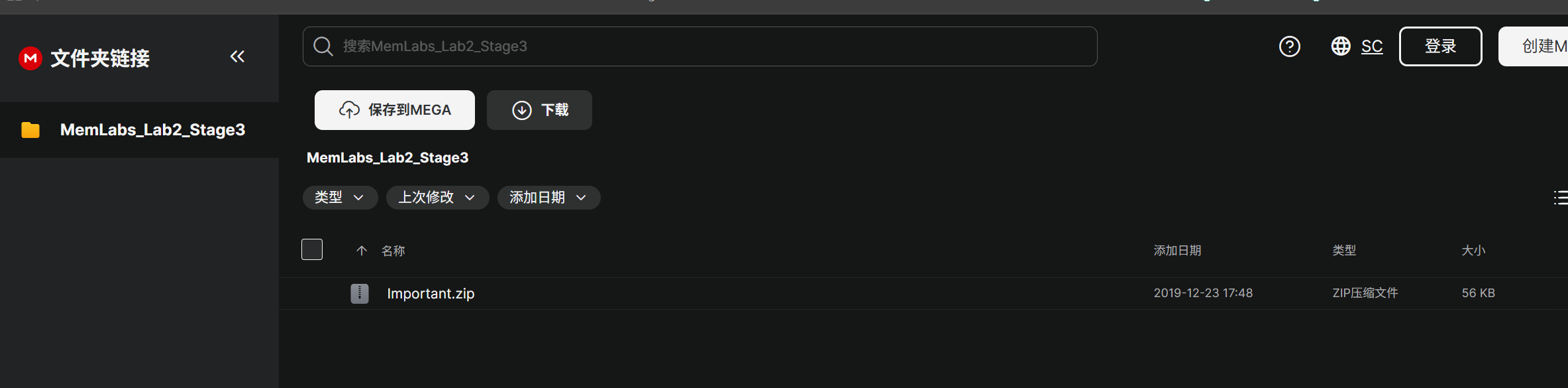

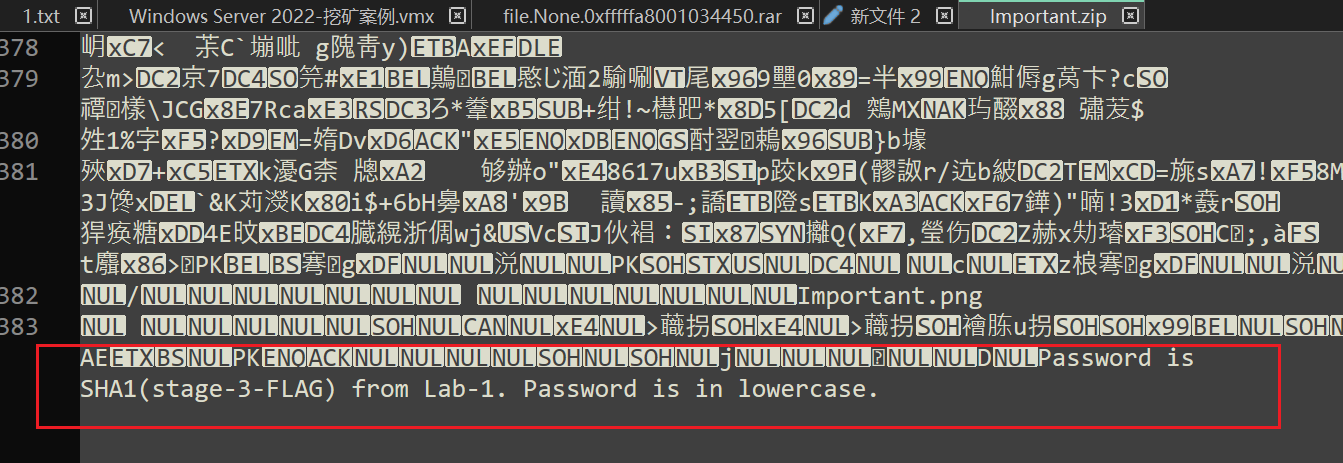

访问链接,其中有一个压缩包

下载该文件

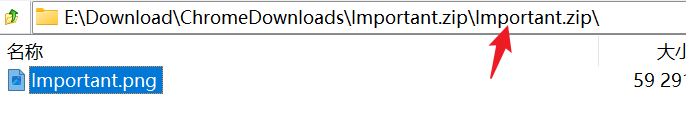

两层zip,其中有一个png文件,解压需要密码

密码提示是lab-1d的第三部分flag的SHA1值且为小写

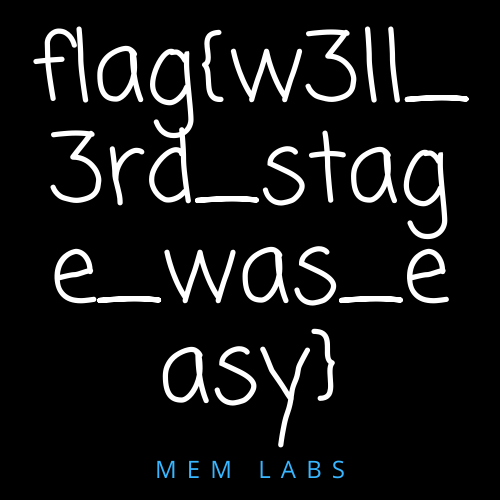

也就是flag{w3ll_3rd_stage_was_easy}的sha1值

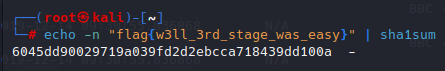

echo -n "flag{w3ll_3rd_stage_was_easy}" | sha1sum |

需要使用-n参数

- 不加 -n(默认):

echo “flag{w3ll_3rd_stage_was_easy}” | sha1sum

实际传输给哈希函数的内容是:flag{w3ll_3rd_stage_was_easy}\n多了一个换行符 \n(0x0A)

- 加 -n:

echo -n “flag{w3ll_3rd_stage_was_easy}” | sha1sum

实际传输给哈希函数的内容是:flag{w3ll_3rd_stage_was_easy}

6045dd90029719a039fd2d2ebcca718439dd100a

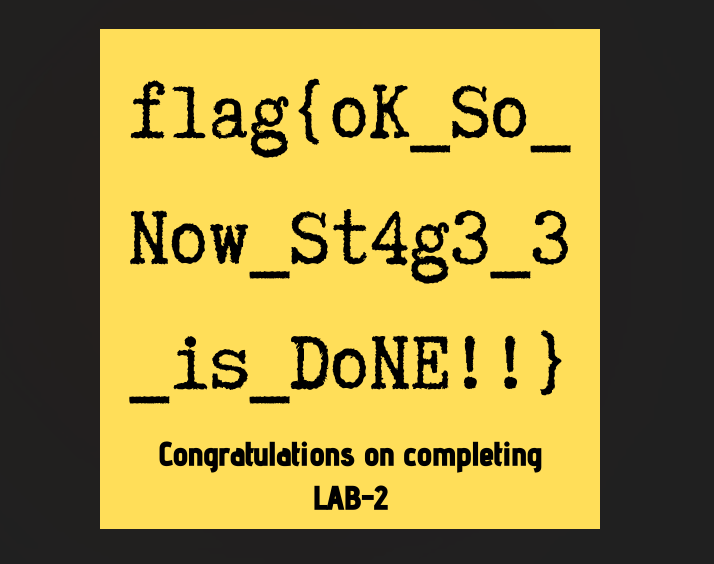

flag{oK_So_Now_St4g3_3_is_DoNE!!}

MemLabs Lab 3 - The Evil’s Den

介绍

挑战描述 |

WP

inctf{0n3_h4lf_1s_n0t_3n0ugh} |

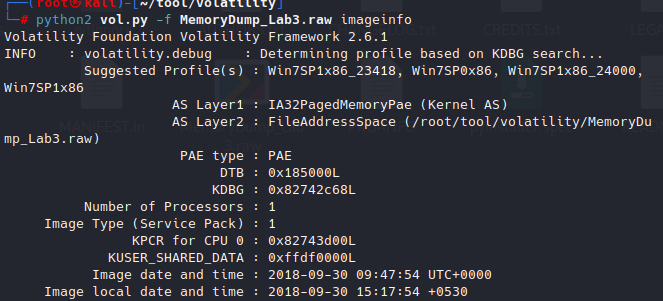

查看image

查看cmd

脚本应该通过cmd执行

cmdline |

其中使用了notepad打开evalscript.py和vip.txt

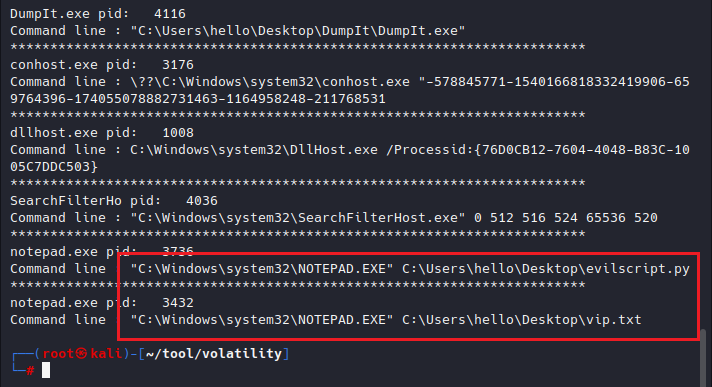

查找文件

filescan |

0x000000003de1b5f0:evilscript.py

0x000000003e727e50:vip.txt

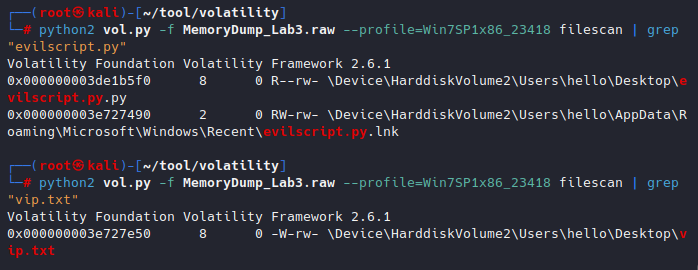

提取文件

dumpfiles |

重命名

查看文件

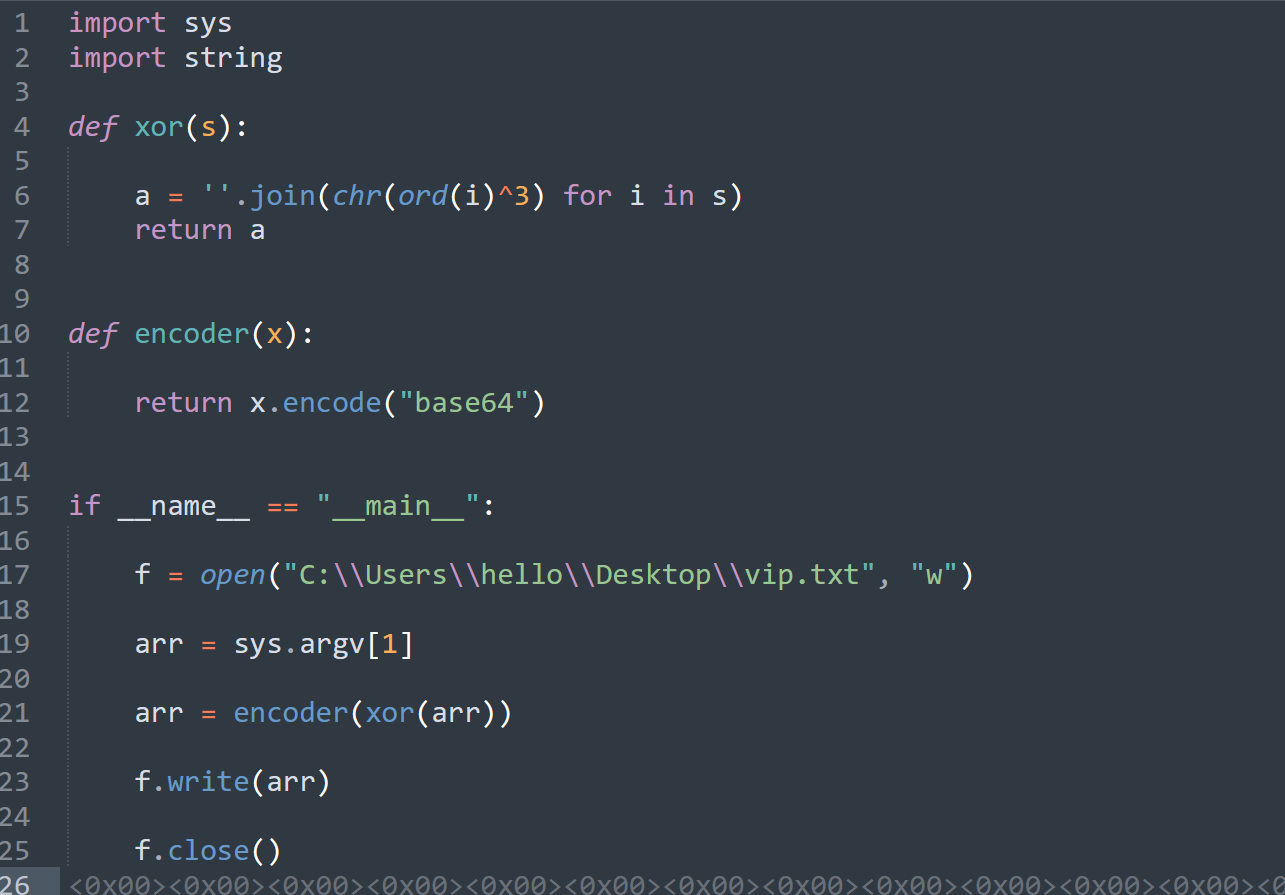

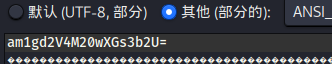

py是一个加密脚本,先进行xor,在进行base64编码

vip.txt是一个base64文本,也就是加密后的内容

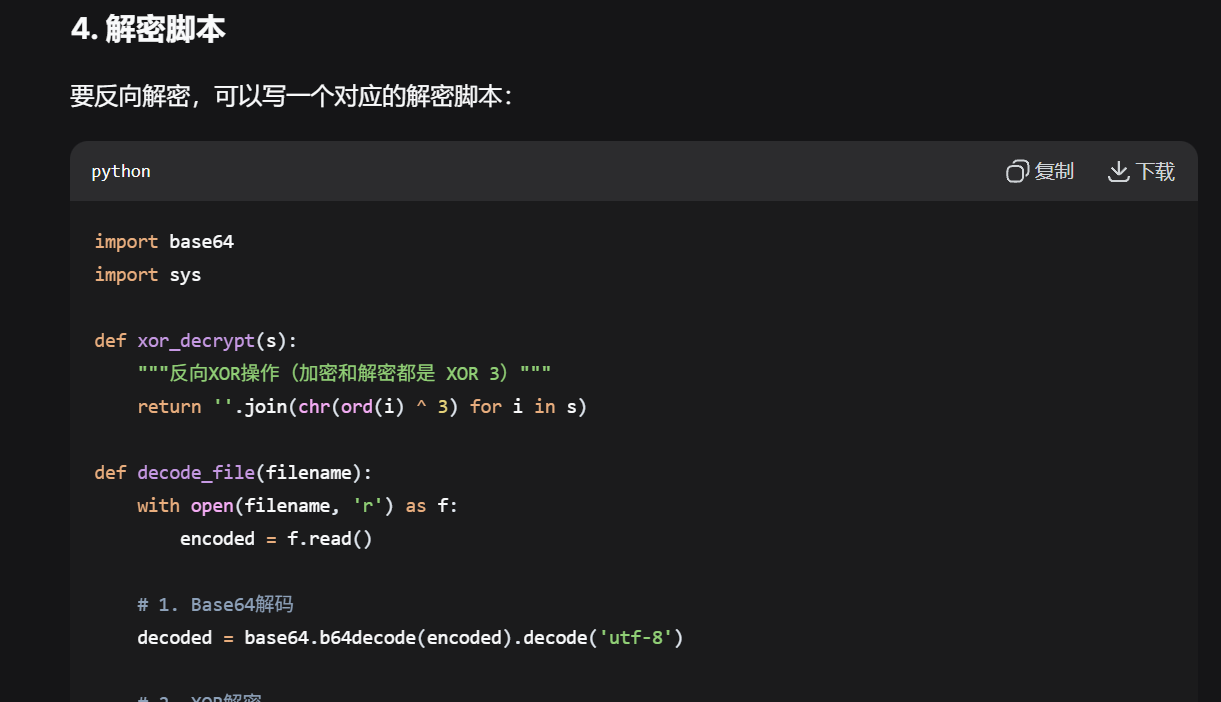

写一个解密脚本

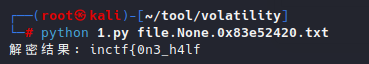

脚本解密,得到flag前半段

inctf{0n3_h4lf |

题目提示说要使用steghide

steghide是一个图片或音频隐写工具

支持文件格式:

这些是可以隐藏数据的文件:

文件类型 扩展名 说明 JPEG图像 .jpg,.jpeg最常用,支持最好 BMP图像 .bmp无损位图,支持很好 WAV音频 .wav无损音频格式 AU音频 .auSun/NeXT音频格式

证明存在图片隐写,需要找到分析的图片

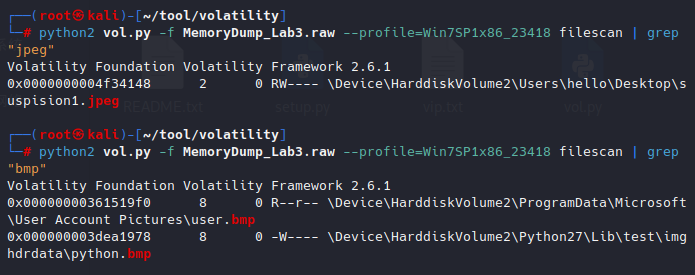

查找图片

python2 vol.py -f MemoryDump_Lab3.raw --profile=Win7SP1x86_23418 filescan | grep "jpeg" |

0x0000000004f34148 suspision1.jpeg

0x00000000361519f0 user.bmp

0x000000003dea1978 python.bmp

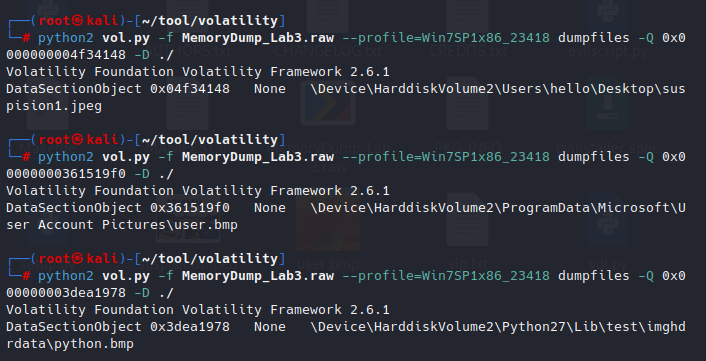

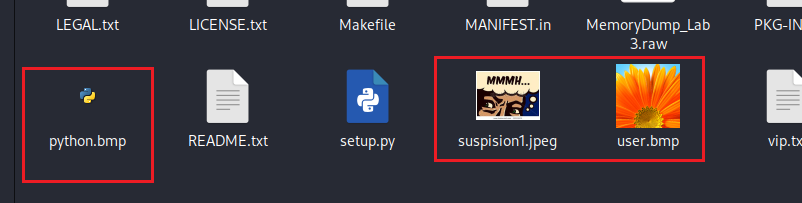

提取图片

提取文件并修改后缀

分析图片

三个文件都是可疑文件,都分析查看是否存在隐藏文件

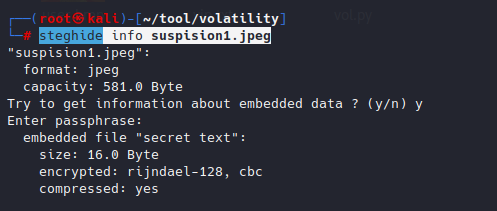

steghide分析,suspision1.jpeg

密码为前半段flag:inctf{0n3_h4lf

steghide info suspision1.jpeg |

存在隐藏数据secret.text文件

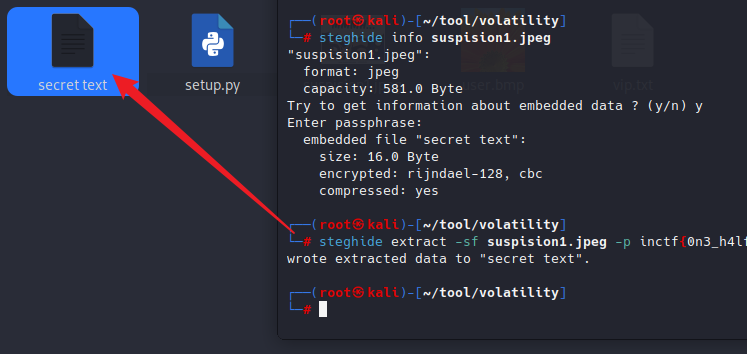

提取文件

steghide extract -sf suspision1.jpeg -p inctf{0n3_h4lf |

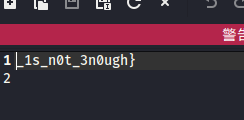

得到后半段flag

_1s_n0t_3n0ugh} |

MemLabs Lab 4 - Obsession

介绍

挑战描述 |

WP

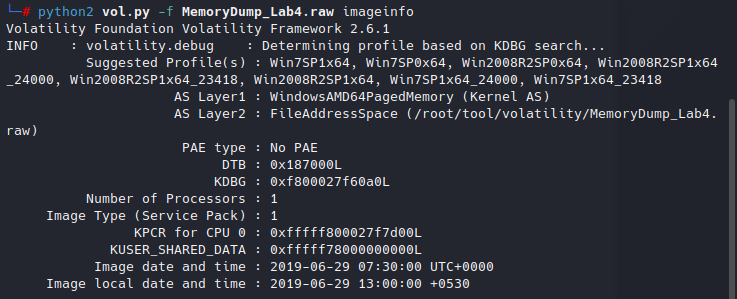

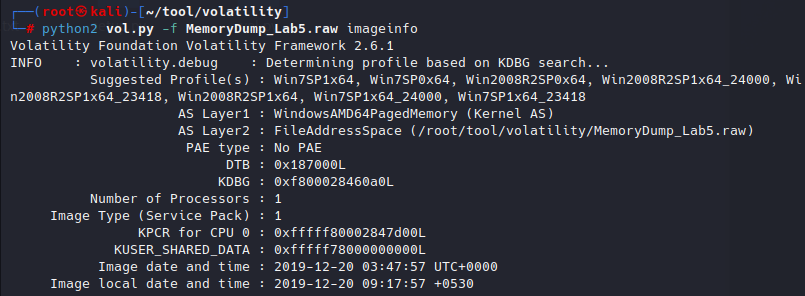

查看image

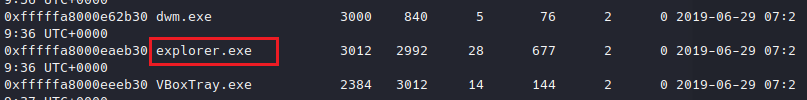

查看进程

pslist |

发现存在ie浏览器进程

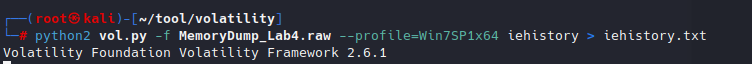

查看ie浏览器历史记录

其中存在很多txt文件

secrets.txt |

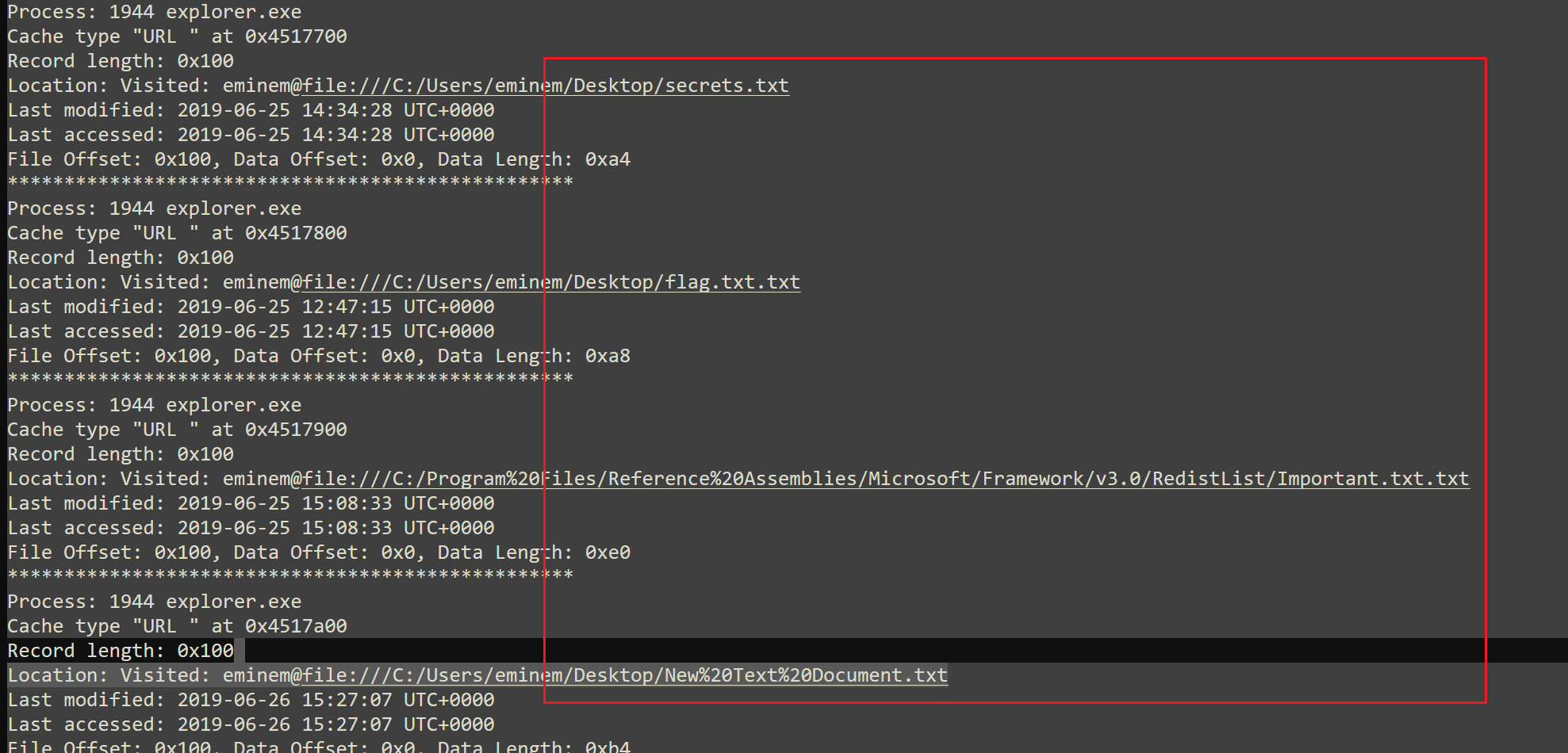

查找文件

提取文件

Important.txt文件无法提取(已经被删除,使用dumpfiles提取时无文件生成)

Screenshot1.png文件可以提取,无信息

galf.jpeg文件可以提取,无信息

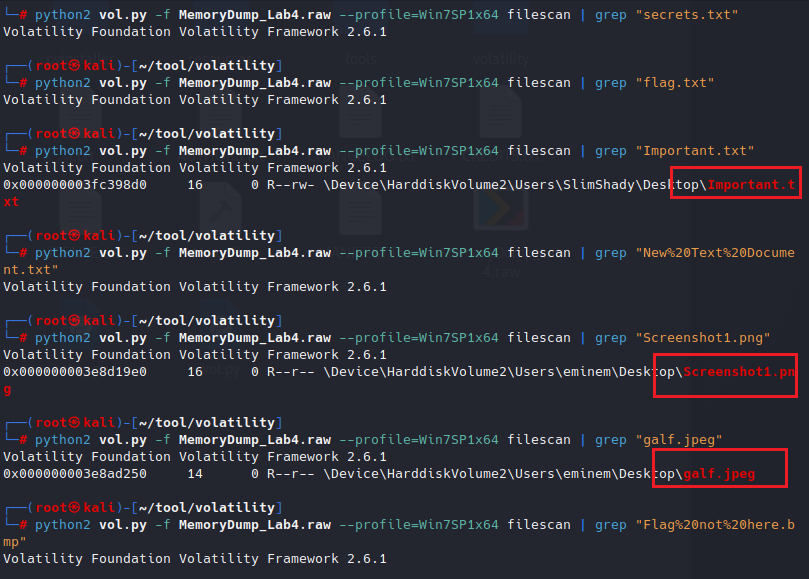

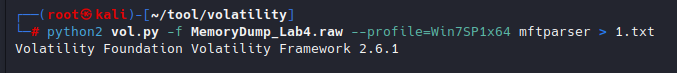

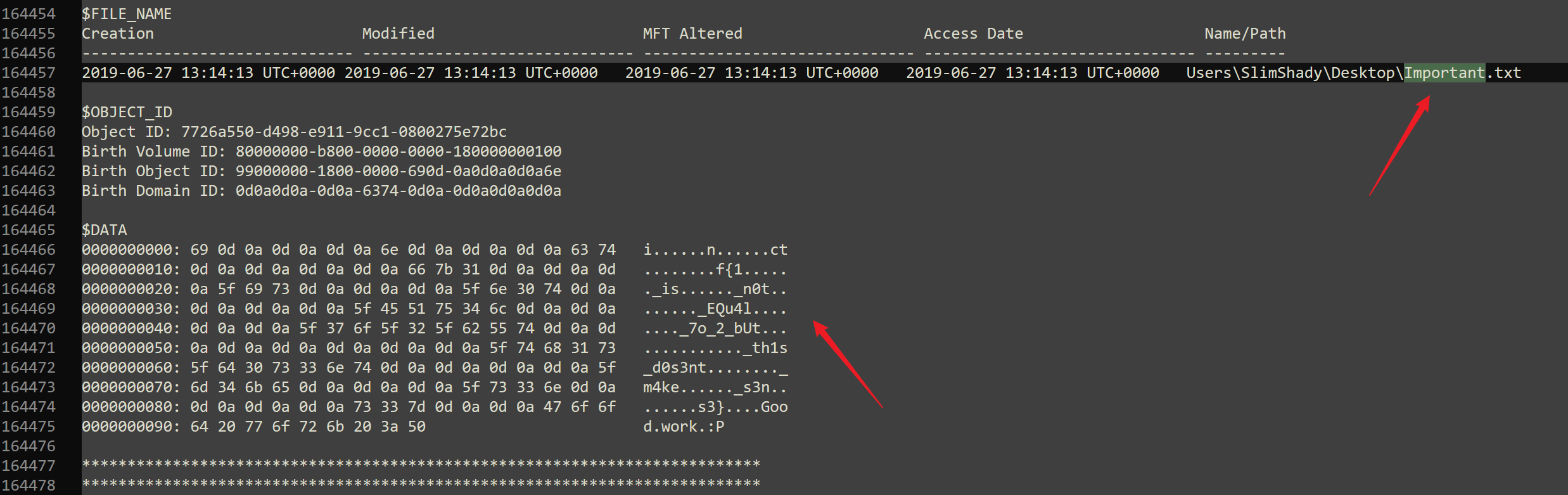

因为提示文件已经被删除,无法直接filescan和dumpfiles获取图片,尝试查看MFT

查看mftparser

删除重要文件,那么我们的中心就放在要恢复这个重要文件

mftparser

解析文件系统中的 MFT(主文件表),提供有关文件的信息。

python2 vol.py -f MemoryDump_Lab4.raw --profile=Win7SP1x64 mftparser > 1.txt |

刚刚得知Important.txt原来是存在的(ie浏览器访问记录,filescan可以查到),但是dumpfiles无法获取文件,尝试在MFT中查找该文件

inctf{1_is_n0t_EQu4l_7o_2_bUt_th1s_d0s3nt_m4ke_s3ns3} |

MemLabs Lab 5 - Black Tuesday

介绍

题目描述 |

WP

flag1 flag{!!_w3LL_d0n3_St4g3-1_0f_L4B_5_D0n3_!!} |

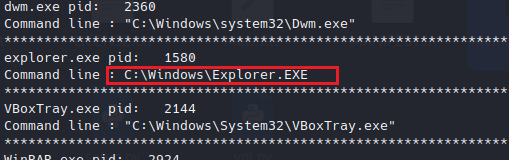

查看image

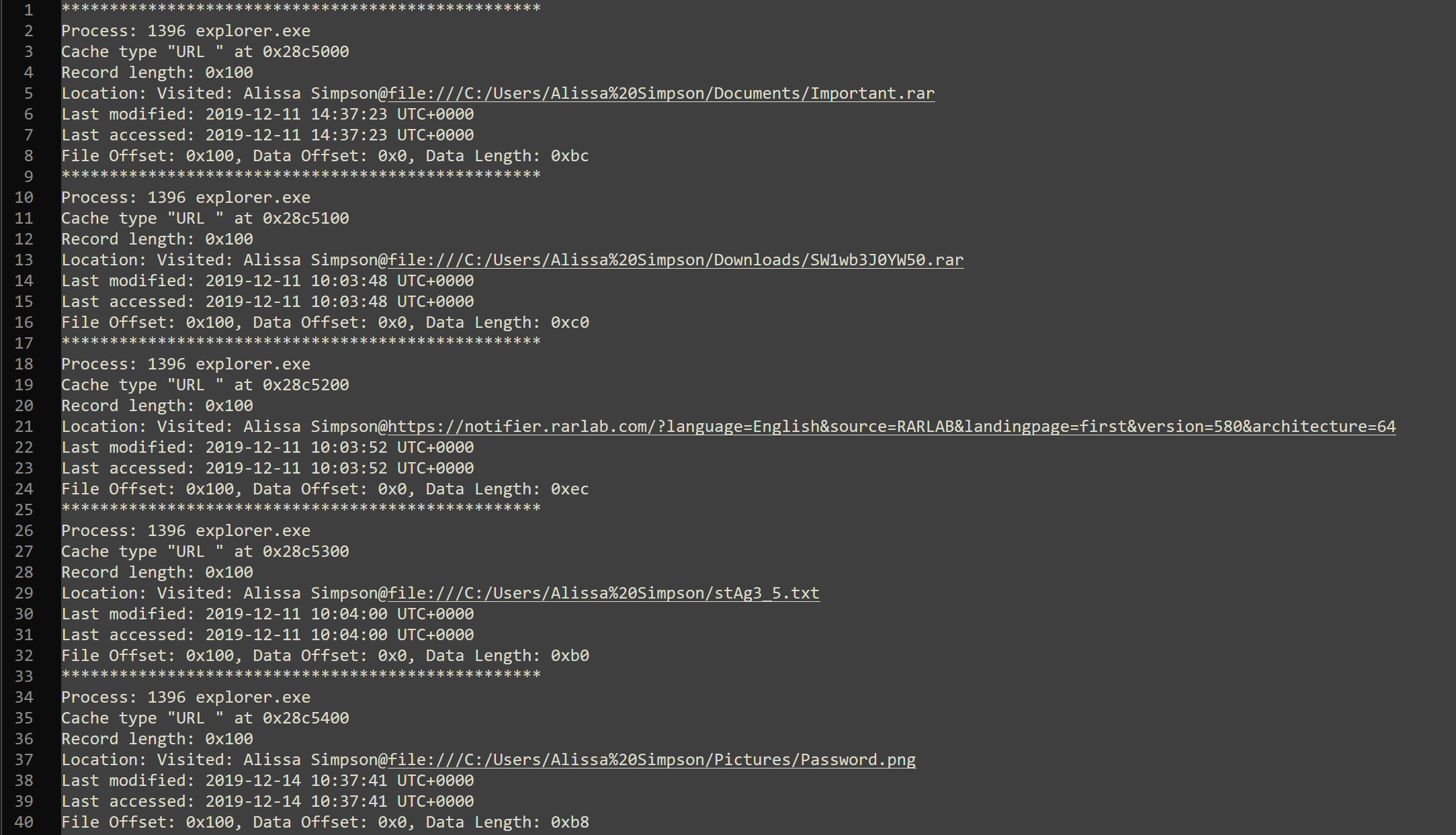

提示文件被访问,分析cmd、浏览器历史记录

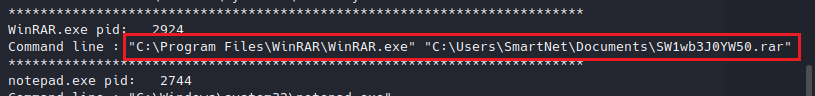

查看cmd

发现解压了一个压缩包,压缩包名字符合题目提示:字母和数字组合

SW1wb3J0YW50.rar

并且还运行了ie浏览器

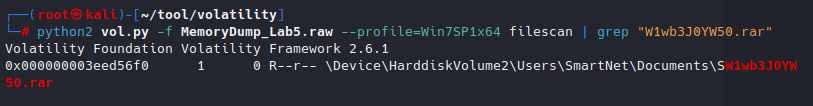

查找文件

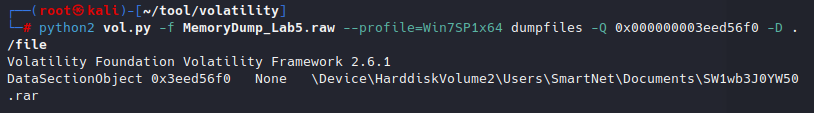

提取文件

修改文件后缀为rar

其中有一个png图片,解压缩需要密码,010查看压缩包未看见密码

查看浏览器记录

查看文件,其中存在几个文件记录

Important.rar |

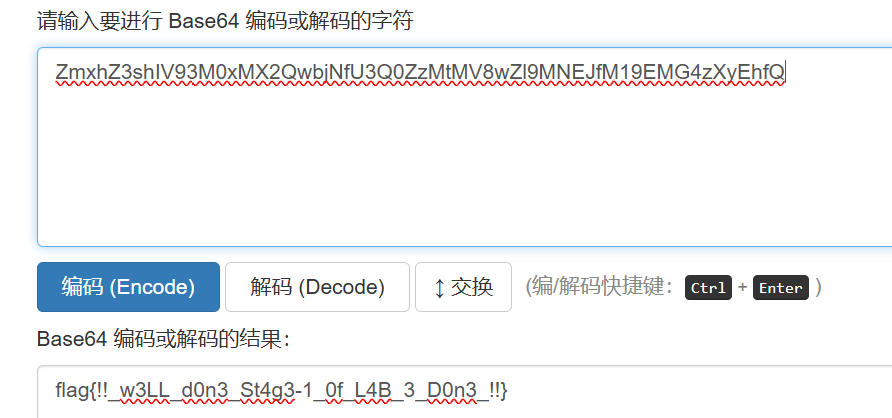

其中ZmxhZ3shIV93M0xMX2QwbjNfU3Q0ZzMtMV8wZl9MNEJfM19EMG4zXyEhfQ.bmp文件名base64解码

flag{!!_w3LL_d0n3_St4g3-1_0f_L4B_3_D0n3_!!} |

解密压缩包

使用第一个flag来解压压缩包

需要修改为:(题目提示)

提取文件

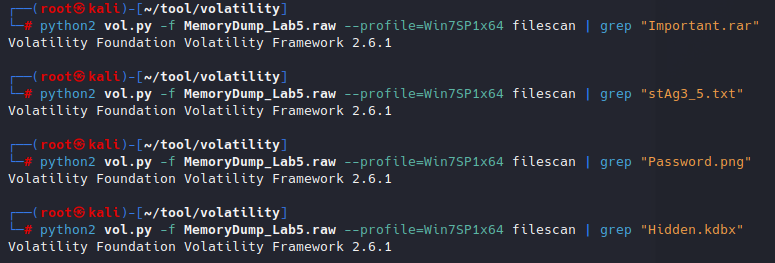

剩余文件均查不到

Important.rar |

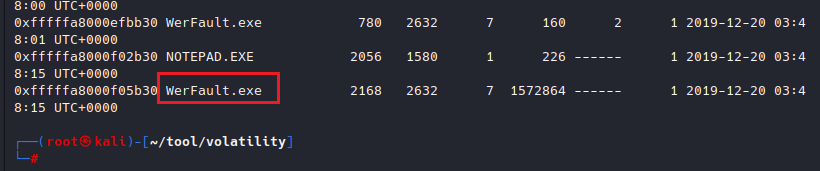

查看进程

pslist

存在一个进程的Hnds异常大

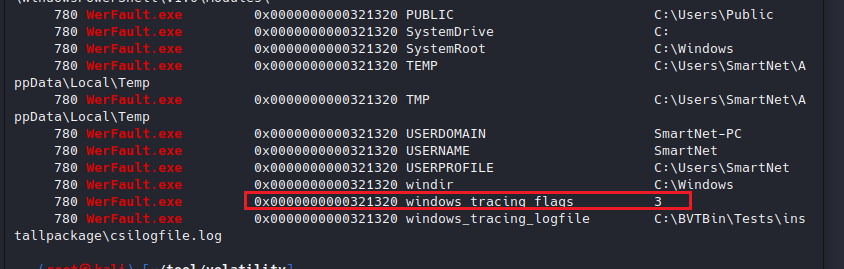

查看环境变量

查看该exe的环境变量

python2 vol.py -f MemoryDump_Lab5.raw --profile=Win7SP1x64 envars | grep "WerFault.exe" |

但是值不为flag

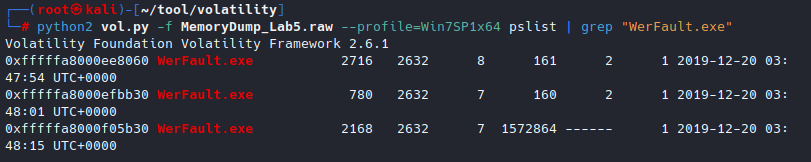

查看pslist进程,发现该exe有三个进程,pid分别为

2716 |

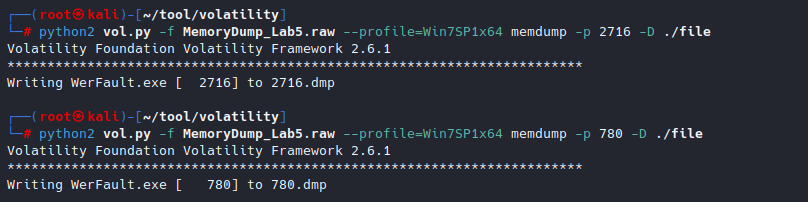

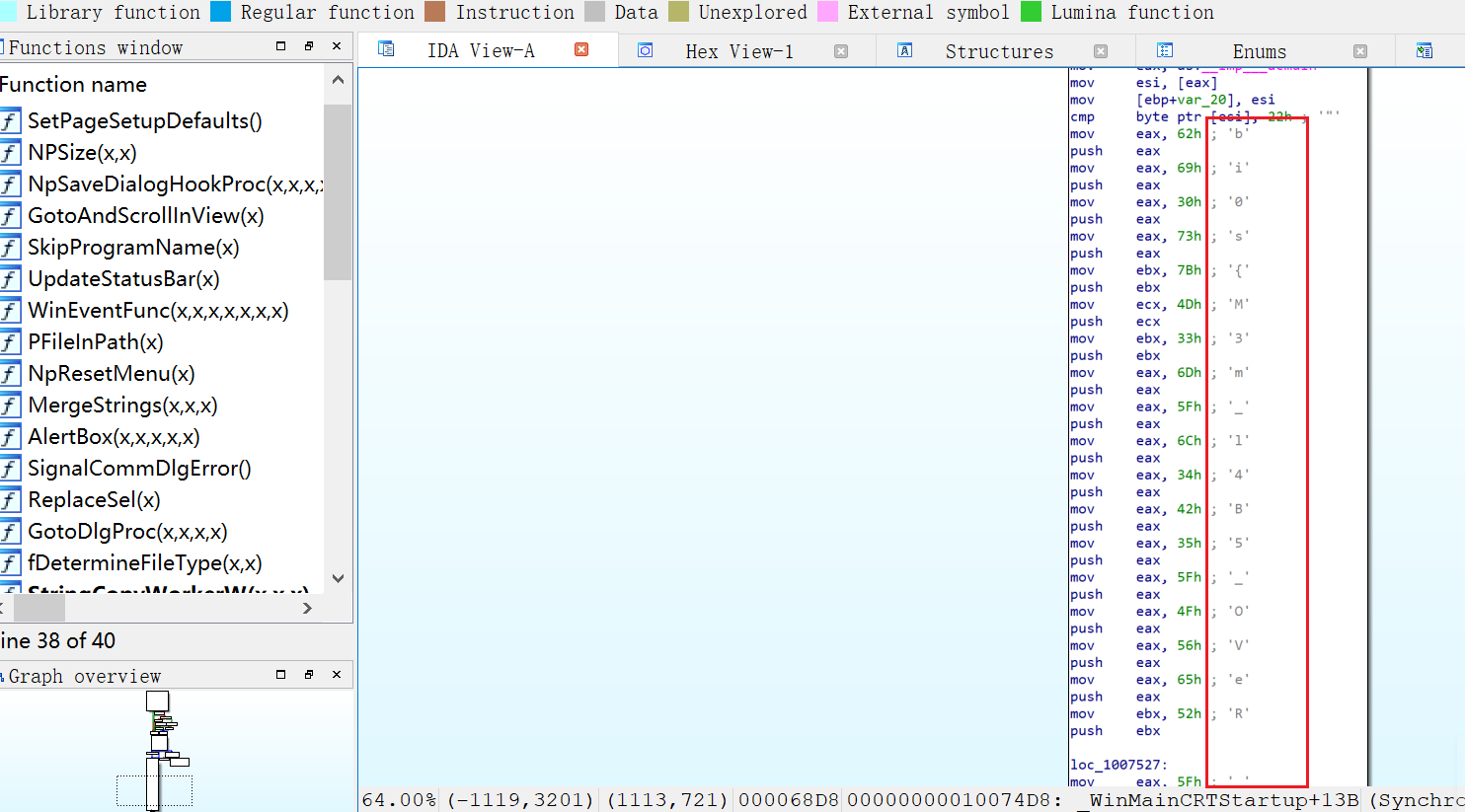

分析exe

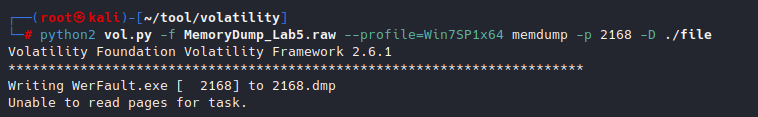

根据进程dump出exe,三个进程都dump一下

python2 vol.py -f MemoryDump_Lab5.raw --profile=Win7SP1x64 memdump -p 2168 -D ./file |

其中780和2716有内容(字节数相同),2168无内容

最后需要导出IDA分析

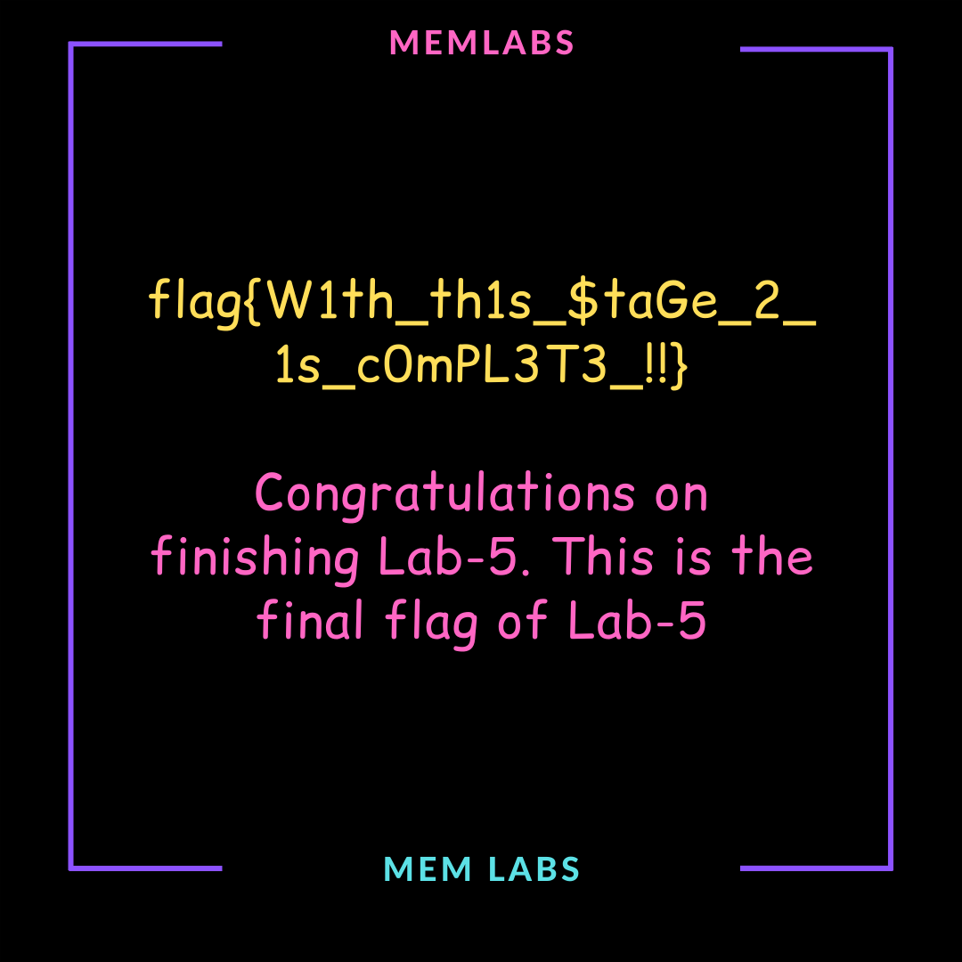

取值,拼接,得到bi0s{M3m_l4B5_OVeR_!}

MemLabs Lab 6 - The Reckoning

介绍

挑战描述 |

WP

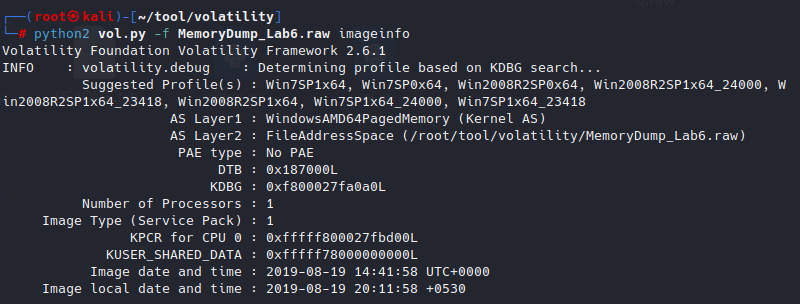

查看image

提示:通过互联网与他的员工进行了交流

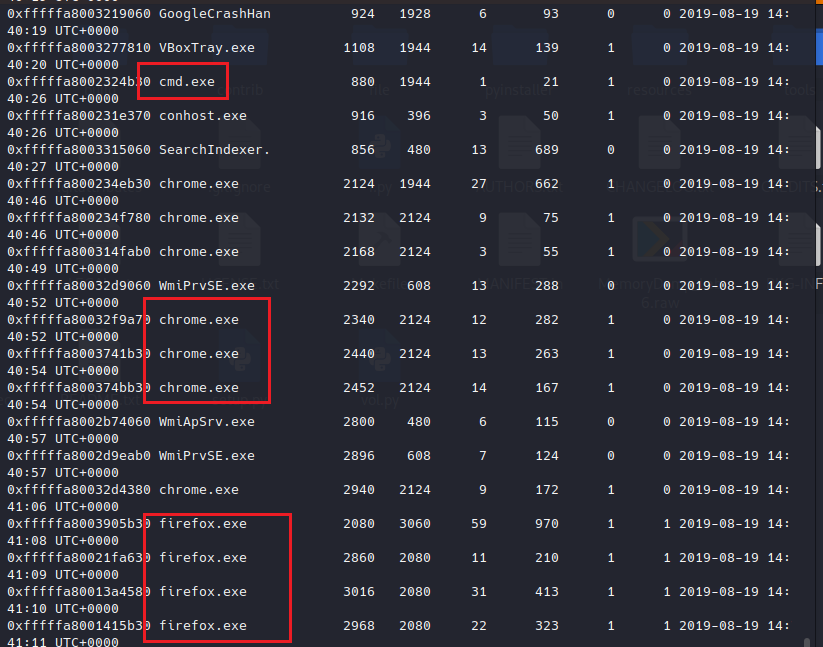

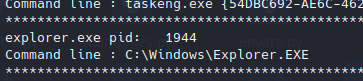

查看进程

发现存在chrome、Firefox、cmd

查看cmd

发现有ie浏览器记录

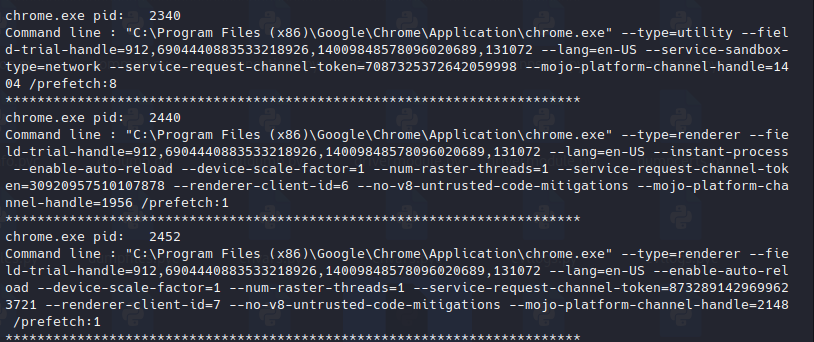

chrome的记录

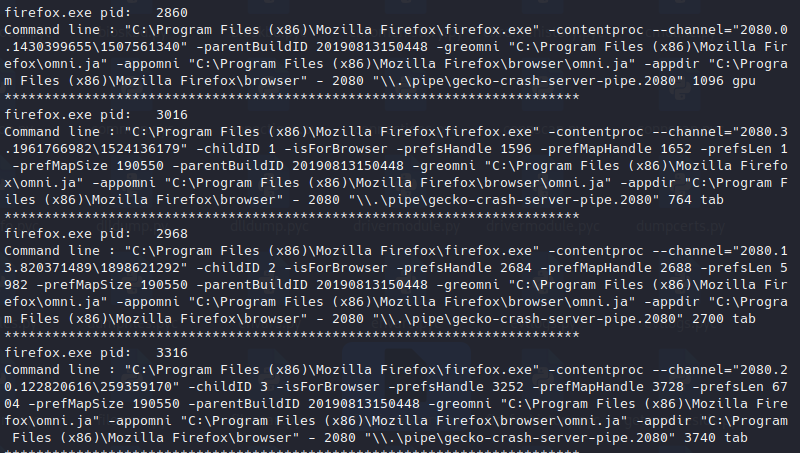

Firefox记录

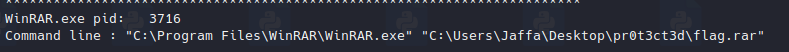

winrar解压了flag.rar文件

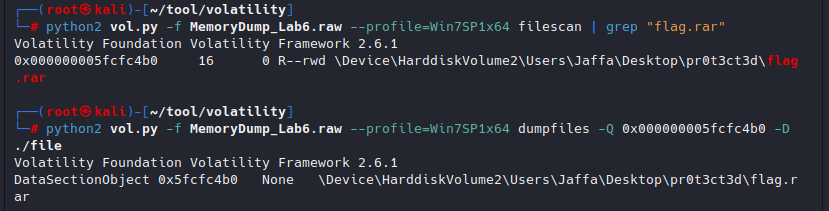

提取文件

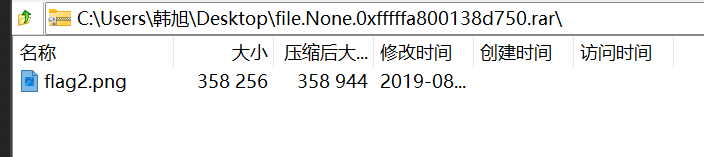

压缩包里flag2.png,加密

暂未发现密码

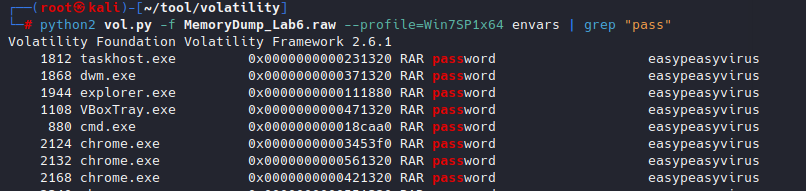

查看环境变量

搜索pass关键字

python2 vol.py -f MemoryDump_Lab6.raw --profile=Win7SP1x64 envars | grep "pass" |

提示rar的密码为:easypeasyvirus

解压rar

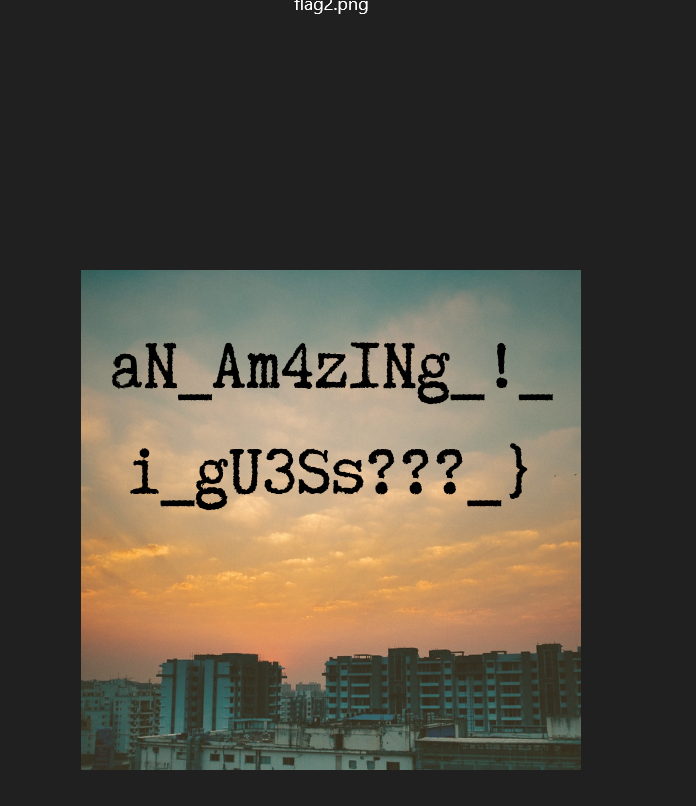

得到flag后半段

查看浏览器记录

ie浏览器

Flag.zip |

存在3个文件,但是刚刚已经分析过了,仅有flag.rar可以下载,并且需要密码,密码暂时还未得到

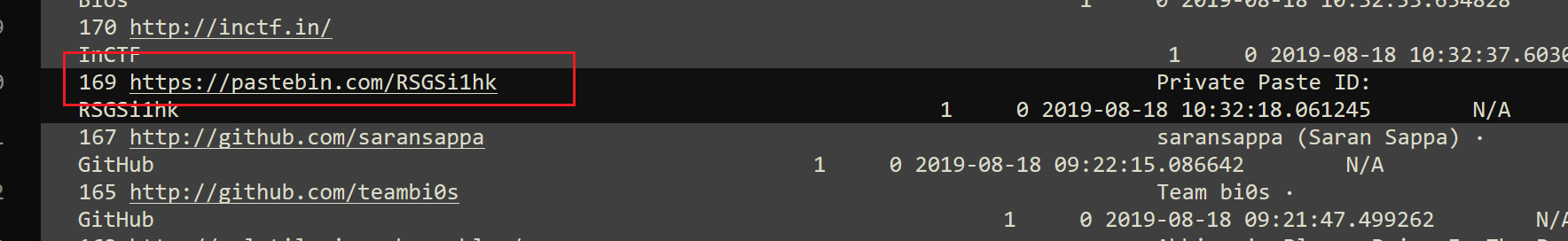

chrome浏览器

浏览记录里存在一个可疑URL

有一个链接,还有一个未表明的key

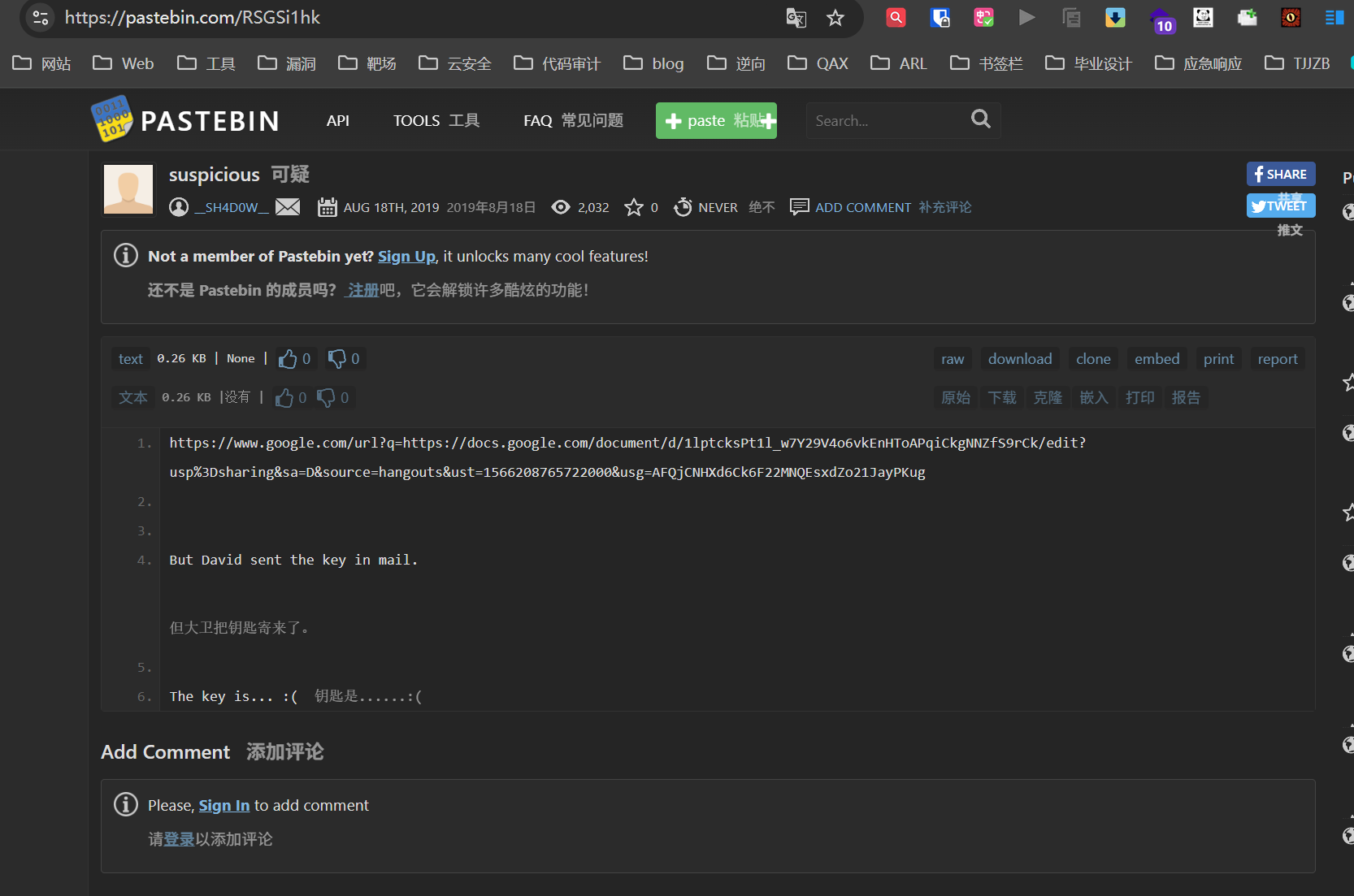

是一篇文章,其中存在一个网盘链接,访问

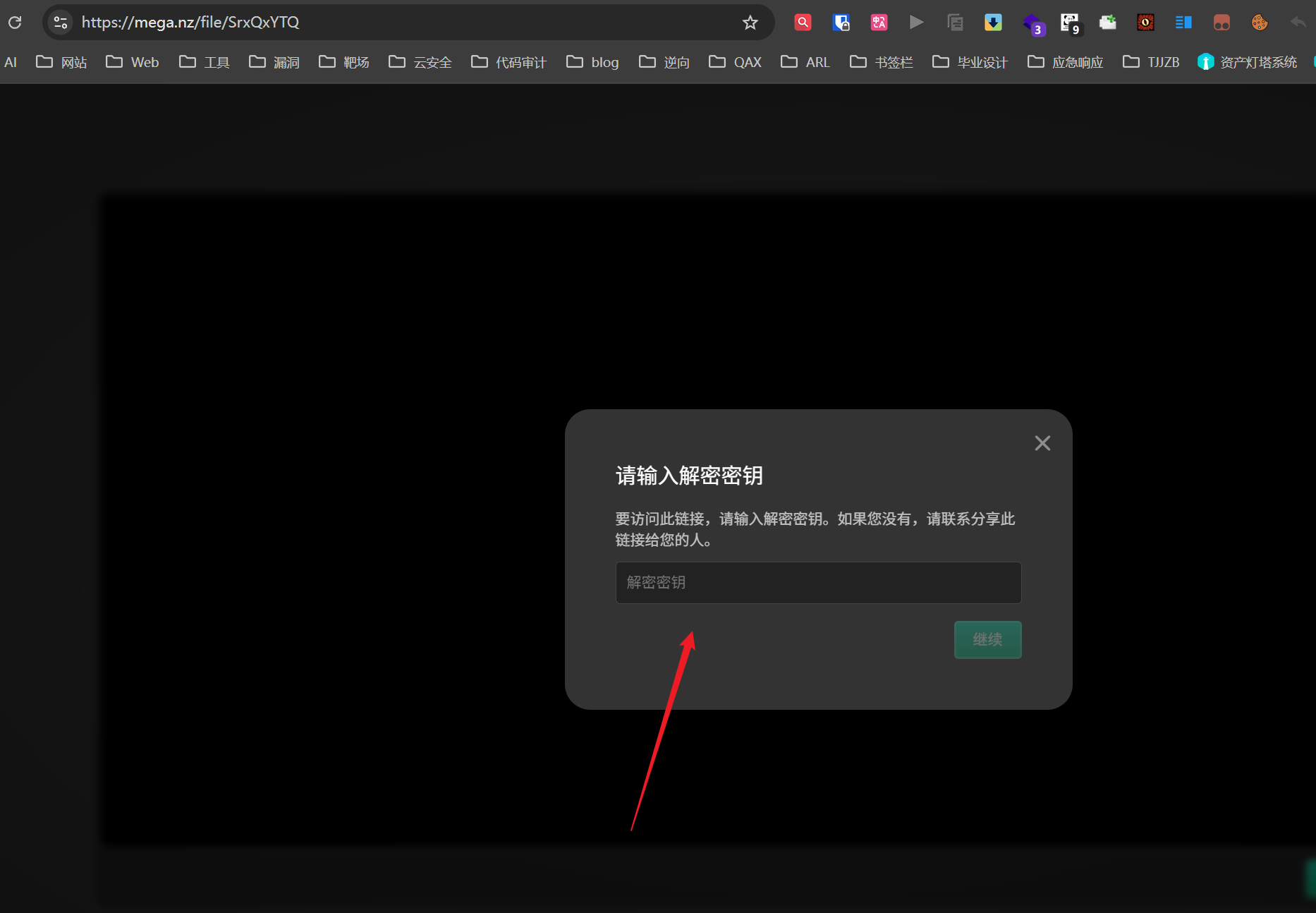

需要key

获取key

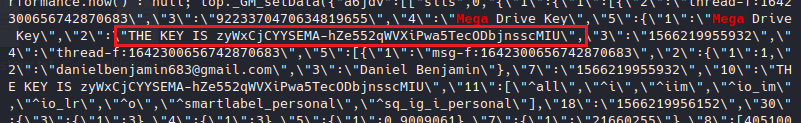

搜索镜像中带有Mega字符的ASCII文本

strings -n 500 MemoryDump_Lab6.raw | grep Mega |

得到key

解密出一个png

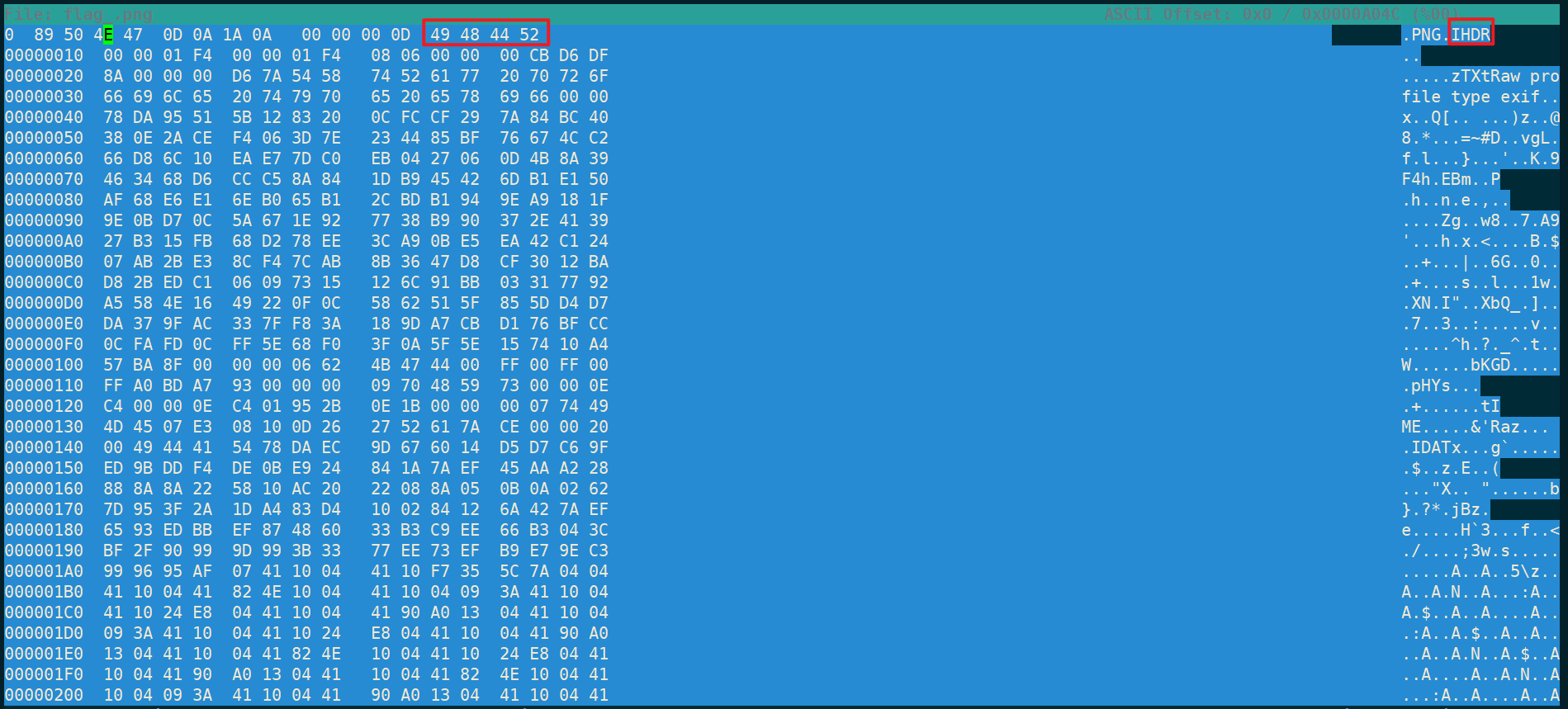

分析png

010打开,发现标题处为iHDR,应为大写IHDR,将69改为49

这样就能正常打开图片了,得到flag前半段

拼接得到inctf{thi5_cH4LL3Ng3_!s_g0nn4_b3_?_aN_Am4zINg_!_i_gU3Ss???_}